Vos données personnelles sont exposées à des menaces qui n'ont jamais été aussi nombreuses ni aussi sophistiquées. Ce guide pratique vous explique, étape par étape, comment réduire votre surface d'attaque, reprendre le contrôle de vos informations et adopter des réflexes de sécurité durables — sans être expert en informatique.

En 2026, la question n'est plus de savoir si vous serez ciblé par une tentative de fraude ou de vol de données, mais quand. Les particuliers représentent aujourd'hui une cible de choix pour les cybercriminels : nos vies numériques contiennent des informations bancaires, médicales, professionnelles et familiales, souvent stockées avec peu ou pas de protection sérieuse. La bonne nouvelle, c'est que la grande majorité des incidents peuvent être évités avec des mesures accessibles à tous.

Ce guide ne vous demande pas de devenir un spécialiste de la cybersécurité. Il vous propose des actions concrètes, classées par priorité, que vous pouvez mettre en place en quelques heures. Chaque section couvre un angle précis de votre sécurité numérique personnelle, du plus fondamental au plus avancé.

Le paysage des menaces en 2026

Comprendre ce à quoi vous faites face est la première étape d'une protection efficace. Le panorama des menaces a profondément évolué ces dernières années, et 2026 marque un tournant : les attaques tirent désormais parti de l'intelligence artificielle pour être plus crédibles, plus ciblées et plus difficiles à détecter.

Les menaces qui touchent les particuliers

Le phishing et le smishing restent les vecteurs d'attaque les plus utilisés. Un email qui imite parfaitement votre banque, un SMS vous demandant de confirmer une livraison, un message LinkedIn d'un pseudo-recruteur : ces tentatives d'hameçonnage sont devenues indiscernables des communications légitimes pour un œil non averti. L'IA générative permet aux attaquants de produire des messages sans faute d'orthographe, personnalisés avec vos informations publiques (LinkedIn, réseaux sociaux), en quelques secondes.

Les ransomwares ne ciblent plus seulement les entreprises. Des variantes simplifiées attaquent les particuliers via des pièces jointes infectées ou des téléchargements de logiciels piratés. Une fois vos fichiers chiffrés, récupérer vos photos et documents sans payer la rançon est pratiquement impossible sans une sauvegarde préalable.

Les fuites de données se produisent en dehors de votre contrôle : un service en ligne que vous utilisez se fait pirater, et votre email associé à votre mot de passe se retrouve vendu sur des forums du dark web. Si vous réutilisez ce mot de passe ailleurs, tous vos comptes liés sont compromis en quelques minutes grâce aux attaques par credential stuffing.

Les arnaques au faux support technique progressent fortement. Un message d'alerte s'affiche sur votre écran vous demandant d'appeler un numéro d'urgence Microsoft ou Apple. Ce sont des arnaques. Aucune entreprise légitime ne vous demande de l'appeler à partir d'une alerte navigateur.

Ce que les attaquants veulent vraiment

Les cybercriminels cherchent en priorité vos identifiants bancaires et vos données de carte, vos accès aux services de paiement en ligne (PayPal, Apple Pay), vos informations personnelles pour usurper votre identité (numéro de sécurité sociale, date de naissance, adresse), et l'accès à votre email — qui sert souvent de clé maîtresse pour réinitialiser tous vos autres mots de passe.

Phishing et ingénierie sociale : reconnaître les pièges

L'ingénierie sociale désigne l'ensemble des techniques psychologiques utilisées pour vous manipuler et vous pousser à commettre une erreur : cliquer sur un lien, révéler un mot de passe, virer de l'argent. Comprendre ces mécanismes vous rend nettement plus résistant.

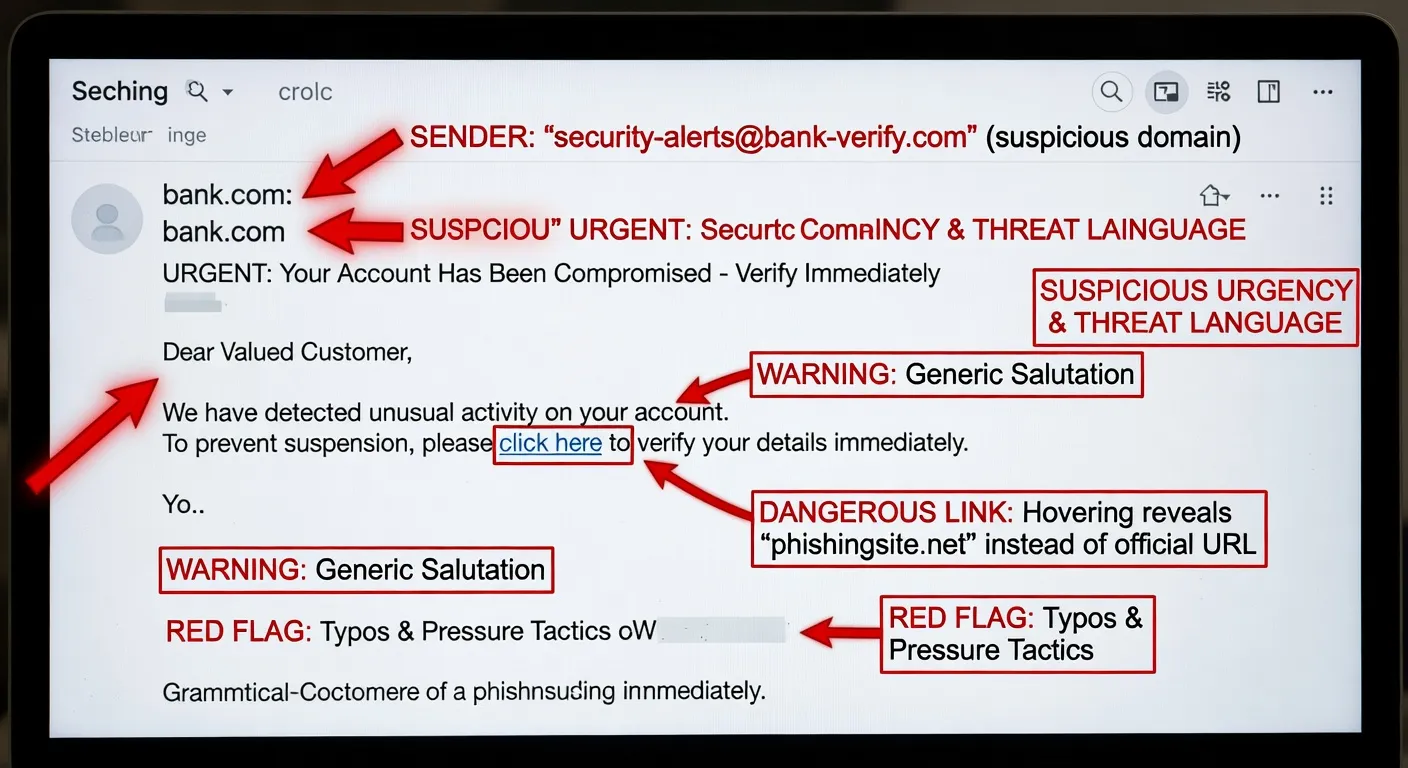

Les signaux d'alerte universels

L'urgence artificielle est le levier le plus couramment utilisé. "Votre compte sera suspendu dans 24 heures", "Confirmez immédiatement votre paiement", "Votre colis ne peut pas être livré" : ces formules cherchent à court-circuiter votre réflexion critique. Prenez systématiquement un temps d'arrêt avant d'agir sur un message qui crée un sentiment d'urgence.

La demande inhabituelle est un autre indicateur fiable. Votre banque ne vous demandera jamais votre code PIN par email. L'administration fiscale ne vous menace pas d'arrestation immédiate par SMS. Amazon ne vous demande pas de payer un complément de livraison par virement.

Vérifiez l'expéditeur réel, pas seulement le nom affiché. Dans votre client email, survolez le nom de l'expéditeur pour voir l'adresse complète. Un email soi-disant de "Société Générale" envoyé depuis contact@sgb-alerts.ru est une tentative de phishing évidente. Les faux liens fonctionnent de la même manière : survolez avant de cliquer pour voir l'URL réelle.

Les bonnes pratiques anti-phishing

Ne cliquez jamais sur un lien dans un email ou SMS pour accéder à votre banque ou à un service sensible. Tapez directement l'adresse dans votre navigateur ou utilisez votre application officielle. En cas de doute sur un message, contactez l'organisation concernée par un canal que vous connaissez déjà (numéro au dos de votre carte, site officiel), jamais via les coordonnées fournies dans le message suspect.

Activez les filtres anti-spam de votre client email et signalez les tentatives de phishing. En France, vous pouvez transférer les SMS suspects au 33700 et signaler les emails frauduleux sur signal-spam.fr. Ces signalements contribuent à protéger d'autres personnes.

Mots de passe : créer, gérer, protéger

La gestion des mots de passe est l'aspect de la sécurité personnelle sur lequel l'écart entre les bonnes et les mauvaises pratiques a les conséquences les plus directes. La majorité des compromissions de comptes exploitent soit des mots de passe trop faibles, soit la réutilisation du même mot de passe sur plusieurs services.

Ce qui constitue un mot de passe solide en 2026

Les règles ont évolué. L'ANSSI (Agence Nationale de la Sécurité des Systèmes d'Information) recommande désormais une longueur minimum de 16 caractères pour un compte personnel ordinaire, et 20 caractères ou plus pour les comptes critiques (email principal, banque). La longueur est le facteur le plus déterminant : un mot de passe de 20 caractères aléatoires est exponentiellement plus difficile à craquer qu'un de 8 caractères, même si ce dernier contient des caractères spéciaux.

Évitez toute information personnelle prévisible : votre prénom, date de naissance, nom de votre animal, ville natale. Ces données sont souvent disponibles publiquement sur les réseaux sociaux et constituent les premières tentatives lors d'une attaque ciblée.

Utiliser un gestionnaire de mots de passe

Un gestionnaire de mots de passe est l'outil le plus impactant que vous puissiez adopter pour votre sécurité. Il génère, stocke et remplit automatiquement des mots de passe uniques et complexes pour chaque service. Vous n'avez à mémoriser qu'un seul mot de passe maître solide. Notre guide complet sur les mots de passe et l'authentification couvre le choix du gestionnaire et la mise en place du 2FA.

Les options les plus recommandées pour les particuliers sont Bitwarden (open source, gratuit, audité indépendamment), 1Password (payant, excellent sur iOS et macOS) et KeePass (open source, stockage local uniquement, idéal si vous refusez tout stockage en cloud). Évitez de sauvegarder vos mots de passe dans le navigateur Chrome ou Firefox sans avoir activé un mot de passe maître, car ces stockages sont facilement accessibles en cas d'accès physique à votre machine.

Auditer vos mots de passe existants

La plupart des gestionnaires incluent une fonction d'audit qui identifie les mots de passe faibles, réutilisés ou compromis dans des fuites connues. Commencez par changer les mots de passe de vos comptes les plus sensibles : email principal, banque, services de santé, et tout compte lié à un moyen de paiement.

Sécuriser ses comptes en ligne

Un bon mot de passe reste insuffisant si votre compte peut être compromis par d'autres vecteurs. La sécurisation complète d'un compte repose sur plusieurs couches complémentaires.

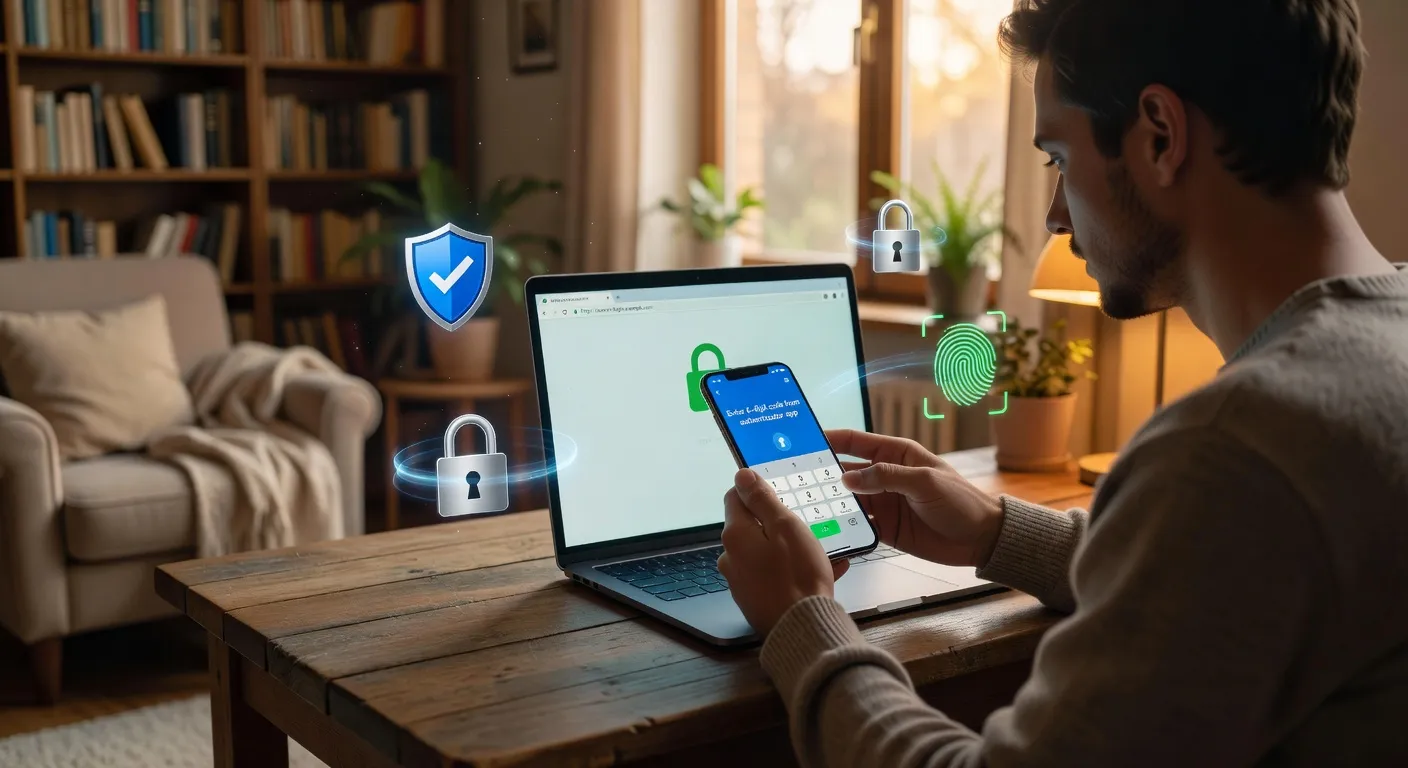

L'authentification à deux facteurs (2FA)

L'authentification à deux facteurs ajoute une vérification supplémentaire après la saisie du mot de passe : un code temporaire envoyé sur votre téléphone, une clé de sécurité physique, ou une confirmation dans une application d'authentification. Même si votre mot de passe est volé, l'attaquant ne peut pas accéder à votre compte sans ce deuxième facteur.

Par ordre de sécurité croissante : les SMS (pratiques mais vulnérables au SIM swapping), les applications d'authentification (Google Authenticator, Authy, Microsoft Authenticator — recommandées), et les clés de sécurité physiques (YubiKey, clé FIDO2 — le niveau le plus élevé, utilisé pour les comptes critiques). Activez le 2FA sur au moins votre email principal, votre banque, PayPal, vos réseaux sociaux principaux et votre gestionnaire de mots de passe.

Surveiller l'activité de vos comptes

Consultez régulièrement la liste des appareils connectés à vos comptes Google, Apple, Microsoft et Facebook. Révoquez immédiatement tout accès que vous ne reconnaissez pas. Activez les notifications de connexion sur vos services critiques afin d'être alerté immédiatement si quelqu'un accède à votre compte depuis un nouvel appareil ou une nouvelle localisation.

Vérifiez également la liste des applications tierces ayant accès à vos comptes Google ou Facebook. Ces accès accordés oubliés sont une porte d'entrée silencieuse pour des acteurs malveillants. Révoquez toute application que vous n'utilisez plus ou que vous ne reconnaissez pas.

Navigation sécurisée et VPN

La façon dont vous naviguez sur internet détermine en grande partie la quantité de données collectées sur vous et votre exposition aux menaces en ligne.

Sécuriser son navigateur

Utilisez un navigateur maintenu à jour et configurez-le pour limiter le pistage. Firefox avec l'extension uBlock Origin est une combinaison solide qui bloque les publicités, les traceurs et une partie des malwares distribués via la publicité en ligne. Brave est une alternative qui intègre ces protections nativement. Désactivez les cookies tiers dans les paramètres de votre navigateur et effacez régulièrement l'historique et les cookies des sites que vous n'utilisez plus.

Vérifiez toujours que les sites sensibles utilisent HTTPS (le cadenas dans la barre d'adresse). Ne saisissez jamais d'informations bancaires ou personnelles sur un site en HTTP. Pour les achats en ligne, préférez utiliser une carte virtuelle à usage unique proposée par de nombreuses banques et néobanques, limitant l'impact d'une éventuelle fuite des données du marchand.

Quand et comment utiliser un VPN

Un VPN (réseau privé virtuel) chiffre votre trafic internet et masque votre adresse IP. Son utilisation est particulièrement pertinente sur les réseaux Wi-Fi publics, où votre trafic non chiffré peut être intercepté par n'importe qui sur le même réseau. Si vous utilisez régulièrement des réseaux dans des cafés, hôtels, gares ou aéroports, notre guide et comparatif des meilleurs VPN vous aidera à choisir un service fiable.

Pour choisir un VPN fiable, privilégiez les services dont la politique d'absence de logs a été vérifiée par un audit indépendant. Mullvad VPN et ProtonVPN sont régulièrement cités parmi les plus sérieux sur la protection de la vie privée. Évitez les VPN gratuits : leur modèle économique repose souvent sur la revente de vos données de navigation, ce qui est exactement l'inverse de ce que vous cherchez à éviter.

RGPD et minimisation des données

La meilleure donnée à protéger est celle que vous n'avez pas partagée. Le principe de minimisation des données consiste à ne fournir que les informations strictement nécessaires, et à exercer vos droits pour récupérer le contrôle de ce que les organisations savent sur vous.

Vos droits sous le RGPD

En tant que résident européen, vous disposez de droits concrets que les organisations sont légalement tenues de respecter. Le droit d'accès vous permet d'obtenir une copie de toutes les données qu'une entreprise détient sur vous. Le droit à l'effacement (ou droit à l'oubli) vous permet de demander la suppression de vos données lorsqu'elles ne sont plus nécessaires. Le droit à la portabilité vous permet de récupérer vos données dans un format réutilisable.

Pour exercer ces droits, contactez le délégué à la protection des données (DPO) de l'organisation, dont les coordonnées doivent figurer dans leur politique de confidentialité. En cas de non-réponse sous 30 jours ou de refus injustifié, vous pouvez déposer une plainte auprès de la CNIL (Commission Nationale de l'Informatique et des Libertés) sur leur site officiel.

Limiter la collecte de données au quotidien

Adoptez des réflexes simples : refusez les cookies non essentiels sur les sites web (préférez l'option "Refuser tout"), désactivez la personnalisation des publicités dans les paramètres de Google, Facebook et Apple, et utilisez une adresse email alternative pour les inscriptions à des services non critiques. Des services comme SimpleLogin ou AnonAddy génèrent des alias email qui redirigent vers votre vraie boîte, vous permettant de couper la communication en un clic si un alias est compromis ou vendu.

Sécuriser son smartphone

Votre smartphone est probablement l'appareil contenant le plus d'informations sensibles sur vous : contacts, messages, photos, emails, applications bancaires, et souvent un accès permanent à vos comptes en ligne. C'est aussi l'appareil le plus exposé au vol physique et aux applications malveillantes.

Les réglages de sécurité essentiels

Activez le chiffrement du stockage si ce n'est pas fait par défaut (sur iOS, il est activé automatiquement dès que vous configurez un code d'accès ; sur Android, vérifiez dans Paramètres > Sécurité). Utilisez un code PIN d'au moins 6 chiffres ou, mieux, un mot de passe alphanumérique. Évitez le déverrouillage uniquement par reconnaissance faciale sur les appareils Android entrée de gamme, dont la sécurité est insuffisante.

Maintenez votre système d'exploitation et vos applications à jour. Les mises à jour de sécurité corrigent des vulnérabilités qui seraient autrement exploitables. Activez les mises à jour automatiques pour ne manquer aucun correctif. Activez la localisation à distance et l'effacement à distance (Find My sur iOS, Trouver mon appareil sur Android) afin de pouvoir effacer votre téléphone en cas de vol avant que vos données ne soient compromises.

Gérer les applications et les permissions

Installez uniquement des applications depuis les stores officiels (App Store d'Apple, Google Play Store). Vérifiez les permissions demandées par chaque application : une lampe de poche n'a pas besoin d'accéder à vos contacts ou à votre localisation. Auditez régulièrement les permissions dans Paramètres > Applications et révoquez les accès excessifs. Désinstallez les applications que vous n'utilisez plus : elles constituent des vecteurs d'attaque inutiles.

Pour les applications bancaires et sensibles, activez le verrouillage par biométrie ou code spécifique à l'application lorsque cette option est disponible. Sur iPhone, utilisez Face ID ou Touch ID pour les applications bancaires tout en maintenant un code d'accès solide pour l'appareil lui-même.

Protéger ses fichiers sensibles

Les documents sensibles stockés sur votre ordinateur ou dans le cloud méritent une protection spécifique, au-delà de la simple protection de l'accès à l'appareil.

Chiffrement du disque et des documents

Activez le chiffrement intégral du disque sur votre ordinateur. Sur Windows 10 et 11 Édition Pro, BitLocker est intégré et accessible dans le Panneau de configuration. Sur macOS, FileVault remplit le même rôle et s'active dans Préférences Système > Sécurité et confidentialité. Ces outils chiffrent l'intégralité du disque : si votre ordinateur est volé, les données restent illisibles sans le mot de passe.

Pour des dossiers spécifiques contenant des documents particulièrement sensibles (copies de pièces d'identité, relevés bancaires, documents médicaux), utilisez VeraCrypt. Ce logiciel open source et gratuit vous permet de créer un conteneur chiffré — un fichier qui se monte comme un disque virtuel, accessible uniquement avec votre mot de passe. Les fichiers à l'intérieur sont invisibles et illisibles pour quiconque ne dispose pas du mot de passe. Toutes ces techniques sont détaillées dans notre guide complet sur le chiffrement des données.

Sécuriser les documents dans le cloud

Si vous stockez des documents sensibles dans le cloud (Google Drive, iCloud, OneDrive, Dropbox), sachez que ces services ont techniquement accès à vos fichiers. Pour une confidentialité réelle, chiffrez vos documents avant de les envoyer dans le cloud. Cryptomator est un outil open source qui s'intègre directement avec les clients cloud courants et chiffre vos fichiers de manière transparente, côté client, avant la synchronisation.

Des informations sur les tendances de la cybersécurité pour les particuliers en France sont régulièrement publiées par des médias spécialisés comme i-actu.fr, qui suit l'actualité des incidents et bonnes pratiques numériques. Ces ressources complètent utilement un guide pratique comme celui-ci avec des informations actualisées sur les menaces en cours.

Enfin, ne sous-estimez pas la sécurité physique. Verrouillez votre écran dès que vous quittez votre poste. Ne laissez pas des documents sensibles affichés dans des espaces partagés. Déchirez ou passez au destructeur de documents tout document papier contenant des informations personnelles avant de le jeter : les boîtes aux lettres et les poubelles restent des sources d'information exploitées dans les arnaques à l'identité.

Les réflexes à adopter sur le long terme

La sécurité numérique n'est pas un état que l'on atteint une fois pour toutes, c'est une pratique continue. Planifiez un audit trimestriel de votre sécurité : vérifiez si vos emails ont été compromis dans de nouvelles fuites, changez les mots de passe des comptes les plus sensibles, vérifiez les appareils connectés à vos comptes, et mettez à jour vos applications et systèmes.

Partagez ces connaissances avec votre entourage. Les attaquants ciblent souvent les membres les plus vulnérables de votre réseau pour remonter jusqu'à vous. Aider vos parents, conjoint ou amis à adopter ces pratiques renforce votre propre sécurité collective.