Les mots de passe restent la première ligne de défense de votre vie numérique — et pourtant, la majorité des violations de comptes exploitent des mots de passe faibles ou réutilisés. Ce guide vous explique comment construire une hygiène d'authentification solide, du choix de vos mots de passe à l'adoption des passkeys, en passant par la double authentification et les gestionnaires dédiés.

Pourquoi les mots de passe sont encore au cœur de la sécurité

En 2026, les violations de données continuent d'exposer des centaines de millions de comptes chaque année. Selon les rapports annuels de Verizon et IBM, plus de 80 % des intrusions impliquent des identifiants compromis — mots de passe faibles, réutilisés ou volés par hameçonnage. Ce n'est pas une question de technologie insuffisante : c'est une question de pratiques individuelles.

La plupart des utilisateurs sous-estiment à quel point leurs comptes sont ciblés. Les bots parcourent en permanence internet en testant des combinaisons d'identifiants issus de fuites passées. Votre adresse email a de grandes chances d'apparaître dans plusieurs bases de données volées — vous pouvez le vérifier sur le site haveibeenpwned.com. Dès qu'un de vos mots de passe fuite, il est automatiquement testé sur des dizaines d'autres services.

La bonne nouvelle : adopter de bonnes pratiques d'authentification n'est plus réservé aux experts. Les outils disponibles aujourd'hui — gestionnaires de mots de passe, applications TOTP, passkeys — rendent la sécurité accessible à tous, sans sacrifier le confort d'utilisation.

Ce guide part du niveau zéro et vous accompagne jusqu'aux pratiques avancées. Que vous souhaitiez simplement renforcer quelques comptes sensibles ou refondre entièrement votre hygiène numérique, vous trouverez ici une feuille de route claire et applicable.

Anatomie d'un mot de passe fort

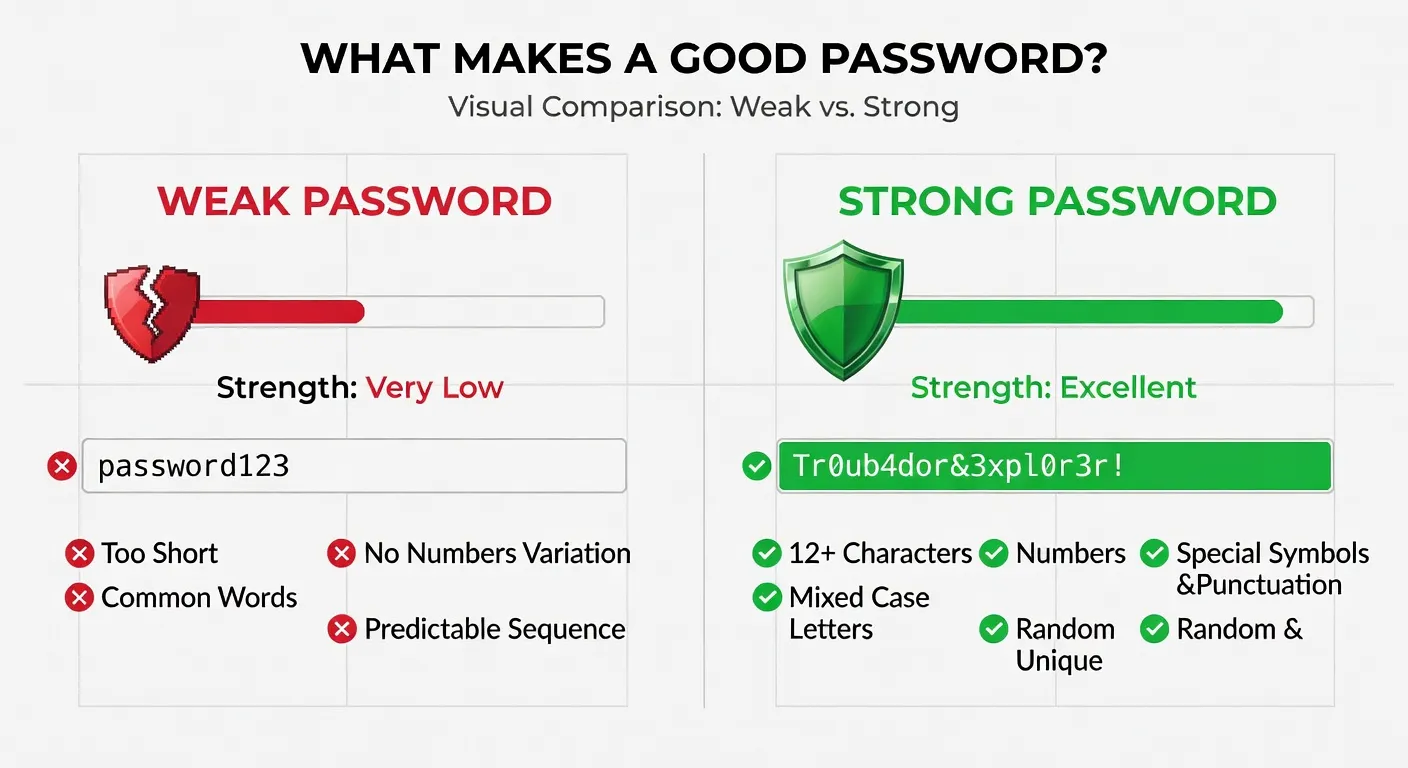

Un bon mot de passe réunit trois qualités : il est long, aléatoire et unique. Ces trois critères sont indissociables — un mot de passe long mais prévisible reste vulnérable, tout comme un mot de passe complexe réutilisé sur plusieurs sites.

La longueur avant tout. Chaque caractère supplémentaire multiplie exponentiellement l'espace de recherche d'un attaquant. Un mot de passe de 8 caractères peut être cracké en quelques minutes avec du matériel moderne. À 12 caractères, on parle de semaines. À 16 caractères aléatoires, le craquage par force brute devient économiquement irréaliste même pour un acteur étatique. La recommandation minimale est de 12 caractères, avec 16 à 20 pour les comptes critiques.

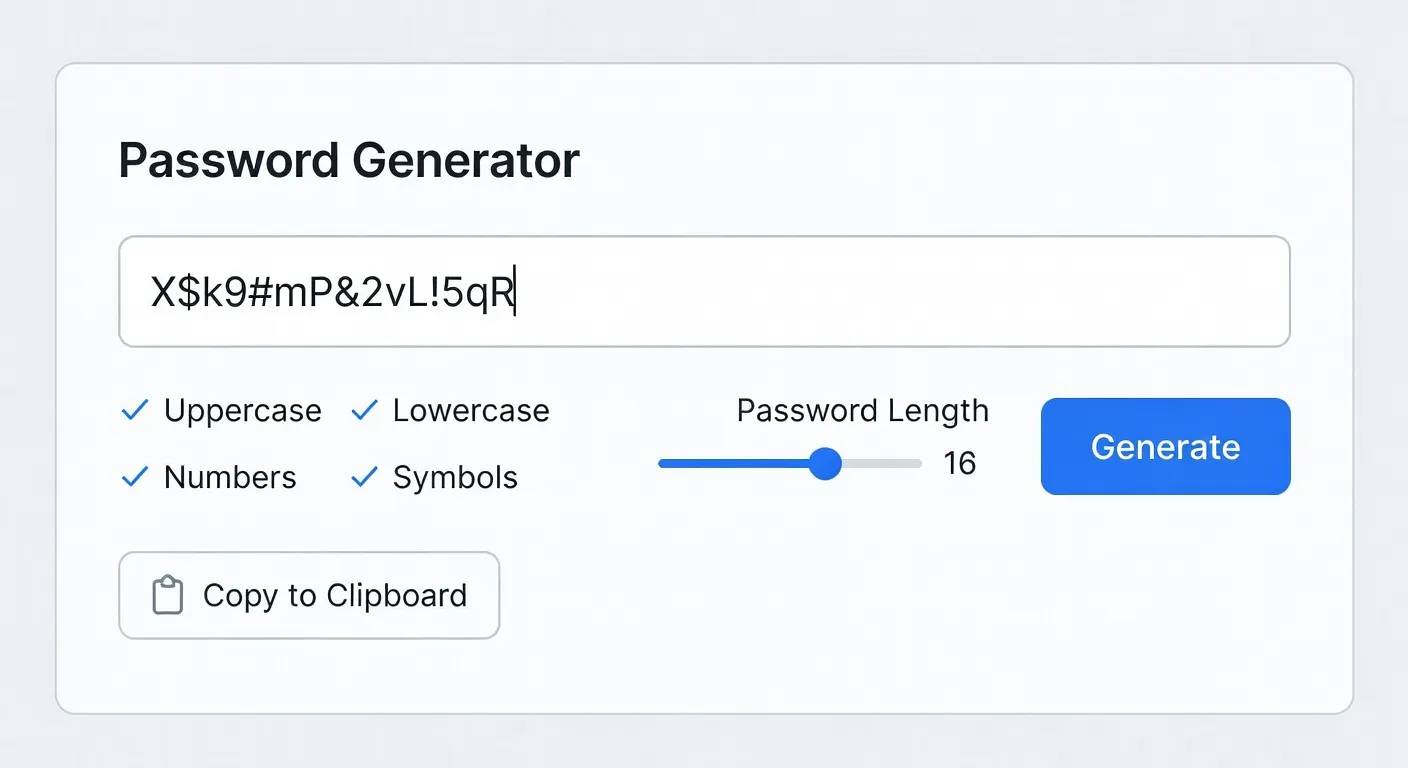

L'aléatoire contre la mémorabilité. Les humains sont mauvais pour générer du hasard. "Motdepasse123!" ou "P@ssw0rd" sont des mots de passe que les outils d'attaque testent en priorité, parce que ce sont des substitutions prévisibles. Les dictionnaires d'attaque incluent des milliers de variantes de ce type. La solution est de laisser un outil générer vos mots de passe à votre place.

Les phrases de passe. Pour les situations où vous devez mémoriser un mot de passe — notamment votre mot de passe maître de gestionnaire — les phrases de passe sont une excellente approche. Une suite de quatre à six mots aléatoires ("calcaire-banane-fusée-oracle-pluie") offre une entropie très élevée tout en restant mémorisable. Évitez les citations connues ou les phrases du type "monsupermotdepasse".

Ce qui ne fonctionne pas. Les substitutions de lettres par des chiffres ou des symboles (e→3, a→@) sont connues de tous les outils d'attaque et n'apportent quasiment aucune sécurité supplémentaire. Ajouter "!" à la fin d'un mot du dictionnaire non plus. Les dates de naissance, noms de proches, équipes sportives favorites — toutes ces informations personnelles peuvent être extraites de vos réseaux sociaux et utilisées dans des attaques ciblées.

Gestionnaires de mots de passe : comparatif

Un gestionnaire de mots de passe est une application qui génère, stocke et remplit automatiquement vos identifiants. Il vous suffit de mémoriser un seul mot de passe maître robuste — le gestionnaire s'occupe du reste. C'est aujourd'hui la seule façon réaliste d'avoir des mots de passe uniques et forts sur des dizaines ou centaines de comptes.

Bitwarden est le gestionnaire open source de référence. Sa version gratuite est généreuse : stockage illimité, synchronisation multi-appareils, partage sécurisé de mots de passe au sein d'une organisation. Le code source étant public, il a été audité de façon indépendante plusieurs fois. La version Premium (10 €/an) ajoute les codes TOTP intégrés, les rapports de sécurité et le stockage de fichiers chiffrés. Pour la majorité des utilisateurs, la version gratuite suffit amplement. Pour une analyse comparative détaillée des gestionnaires, consultez notre comparatif Bitwarden vs 1Password vs Dashlane vs KeePass.

1Password est la référence côté expérience utilisateur. L'interface est soignée, l'intégration avec macOS et iOS est particulièrement fluide, et les fonctionnalités avancées comme Travel Mode (qui masque certains coffres lors de passages de frontière) le différencient. À 3 €/mois, il s'adresse plutôt aux utilisateurs exigeants ou aux familles (5 membres inclus dans l'abonnement Families).

KeePass est la solution pour ceux qui ne veulent confier leurs données à aucun serveur externe. La base de données chiffrée reste entièrement locale — à vous de gérer la synchronisation (Dropbox, Nextcloud, NAS). C'est plus technique, mais c'est l'option la plus souveraine. Les versions KeePassXC (desktop) et KeePassDX (Android) offrent des interfaces modernes sur cette base.

Dashlane propose une approche tout-en-un avec surveillance des fuites de données, VPN intégré et changement automatique de mots de passe sur certains sites. Ces fonctionnalités ont un prix : l'abonnement est le plus élevé du marché. L'outil est excellent, mais les fonctionnalités annexes ne justifient pas toujours le surcoût face à Bitwarden Premium.

Quel que soit votre choix, activez la double authentification sur votre gestionnaire de mots de passe en priorité absolue. C'est la porte d'entrée vers tous vos comptes — elle doit être protégée en conséquence. Conservez également vos codes de récupération dans un endroit physique sécurisé (coffre-fort, tiroir fermé à clé).

Double authentification : SMS, TOTP et clés matérielles

L'authentification à deux facteurs (2FA) ajoute une couche de vérification au-delà du mot de passe. Même si votre mot de passe est compromis, un attaquant ne peut pas accéder à votre compte sans le second facteur. Activez-la sur tous vos comptes qui le proposent — l'email, les réseaux sociaux, les services cloud, les banques. Notre guide complet sur l'authentification à deux facteurs détaille la configuration de Google Authenticator, Authy et les clés YubiKey.

Le 2FA par SMS est le plus répandu et le plus simple à mettre en place. Un code à usage unique vous est envoyé par texto lorsque vous vous connectez. C'est infiniment mieux que l'absence de 2FA. Sa faiblesse : les attaques de SIM swapping, où un escroc convainc votre opérateur téléphonique de transférer votre numéro sur une autre carte SIM. Une fois le numéro détourné, il intercepte vos codes. Cette attaque cible surtout des profils à fort enjeu (personnalités publiques, détenteurs de cryptomonnaies importantes), mais elle est réelle.

Les applications TOTP (Time-based One-Time Password) comme Google Authenticator, Microsoft Authenticator ou Authy génèrent des codes à 6 chiffres qui changent toutes les 30 secondes, sans connexion réseau. L'avantage : aucune dépendance à votre opérateur. Authy se distingue par la possibilité de sauvegarder vos codes sur le cloud (pratique en cas de perte de téléphone) et de les synchroniser sur plusieurs appareils. Google Authenticator, après des années sans backup, propose maintenant une synchronisation avec votre compte Google.

Les clés matérielles comme les YubiKey ou Google Titan Key représentent le niveau de sécurité le plus élevé. Ces petits dispositifs USB (ou NFC) doivent être physiquement présents pour valider une connexion. Aucun logiciel malveillant sur votre ordinateur ne peut les simuler à distance. C'est le choix des utilisateurs avec des comptes à fort enjeu : journalistes, militants, personnes ciblées. Pour la grande majorité, une application TOTP offre un excellent rapport sécurité/praticité.

Une règle pratique : adaptez le niveau de protection à la sensibilité du compte. Email principal et gestionnaire de mots de passe → clé matérielle ou TOTP. Réseaux sociaux et services cloud → TOTP. Sites e-commerce courants → 2FA SMS au minimum. N'importe quel service qui ne propose pas de 2FA → signalez-le et envisagez de chercher une alternative.

Passkeys : l'avenir de l'authentification

Les passkeys sont le fruit d'une collaboration entre Apple, Google, Microsoft et l'alliance FIDO. Elles promettent un monde sans mots de passe — et cette promesse commence à devenir réalité. Google, Apple ID, Microsoft, GitHub, PayPal, Shopify et des centaines d'autres services supportent déjà les passkeys.

Le fonctionnement repose sur la cryptographie asymétrique. Lorsque vous créez une passkey sur un site, votre appareil génère une paire de clés : la clé publique est transmise au site, la clé privée reste sur votre appareil, protégée par votre biométrie (empreinte digitale, Face ID) ou votre code PIN. Pour vous connecter, le site envoie un défi cryptographique que seule votre clé privée peut résoudre — sans jamais quitter votre appareil.

Les avantages sont considérables. Plus de mot de passe à voler : même si les serveurs du site sont piratés, les clés privées ne s'y trouvent pas. Résistance native au phishing : la passkey est liée au domaine exact du site, une fausse page de connexion ne peut pas l'utiliser. Confort d'utilisation : se connecter revient à poser son doigt sur le capteur ou regarder son écran.

Les passkeys sont synchronisées dans votre trousseau iCloud (Apple), Google Password Manager ou Windows Hello selon votre écosystème. Elles peuvent aussi être stockées dans des gestionnaires tiers comme 1Password ou Bitwarden, qui ont ajouté ce support. La transition vers un monde sans mot de passe sera progressive — les deux systèmes coexisteront pendant plusieurs années — mais il est recommandé d'adopter les passkeys dès qu'un service les propose.

Les vecteurs d'attaque à connaître

Comprendre comment les attaquants procèdent permet d'adapter ses défenses. Les trois vecteurs principaux sont la force brute, le credential stuffing et le phishing — chacun nécessite une réponse différente.

La force brute consiste à tester des combinaisons de façon exhaustive. Elle est efficace contre les mots de passe courts (moins de 10 caractères) mais devient impraticable face à des mots de passe longs et aléatoires. La limitation du nombre de tentatives de connexion côté serveur atténue ce risque, mais les bases de données volées peuvent être attaquées hors ligne à très haute vitesse. D'où l'importance d'un mot de passe de 16 caractères minimum.

Le credential stuffing exploite les listes de couples email/mot de passe issus de fuites passées. Les attaquants les testent automatiquement sur des milliers de services. Ce vecteur est dévastateur pour quiconque réutilise ses mots de passe. La protection : un mot de passe unique par service, impossible à obtenir sans gestionnaire de mots de passe dans la pratique.

Le phishing est l'attaque la plus répandue et celle contre laquelle la technologie seule ne suffit pas. Un email imitant votre banque, Netflix ou l'administration fiscale vous dirige vers une fausse page de connexion. Vous saisissez vos identifiants — ils sont immédiatement capturés. Les signaux d'alerte : urgence exagérée dans le message, adresse email de l'expéditeur suspecte, URL du site légèrement différente (rn à la place de m, domaine inhabituel). Les passkeys et les clés matérielles sont les seules défenses techniques efficaces contre le phishing, car elles vérifient le domaine exact du site.

D'autres attaques méritent d'être connues. Le keylogging consiste à enregistrer vos frappes via un logiciel malveillant — une raison de maintenir votre système et antivirus à jour. Les attaques par ingénierie sociale visent à vous faire révéler un code de sécurité par téléphone en se faisant passer pour un conseiller. Rappel : aucun service légitime ne vous demandera jamais votre mot de passe ou un code de validation reçu par SMS.

Sécuriser vos comptes prioritaires

Tous les comptes ne méritent pas le même niveau de protection. Identifiez vos comptes à fort enjeu et traitez-les en priorité.

Votre email principal est le compte le plus critique. C'est via lui que la plupart des services vous envoient des liens de réinitialisation de mot de passe. Si votre email est compromis, tous vos autres comptes peuvent l'être en cascade. Utilisez un mot de passe unique et robuste généré par votre gestionnaire, activez le 2FA avec une application TOTP ou une clé matérielle, et vérifiez régulièrement les connexions récentes dans les paramètres de sécurité.

Vos comptes bancaires et financiers méritent une attention similaire. N'accédez jamais à votre banque depuis un réseau WiFi public non sécurisé. Vérifiez que l'URL commence bien par https:// et correspond exactement au domaine de votre banque. Activez les alertes par email ou SMS pour toute transaction. Si votre banque propose des passkeys, activez-les.

Les réseaux sociaux sont souvent négligés alors qu'ils représentent un enjeu important : prise de contrôle de votre identité, diffusion de messages frauduleux à vos contacts, accès aux informations personnelles partagées. Facebook, Instagram, LinkedIn, X/Twitter et Snapchat proposent tous le 2FA — activez-le. Révisez aussi régulièrement les applications tierces qui ont accès à vos comptes.

L'espace de travail et les outils professionnels (Microsoft 365, Google Workspace, Slack, outils métier) engagent souvent la responsabilité de votre employeur. Respectez les politiques de sécurité de votre organisation et n'utilisez jamais vos mots de passe professionnels sur des sites personnels ou vice versa. Pour une vision globale de la protection de votre vie numérique, notre guide complet sur la sécurisation des données personnelles couvre tous les vecteurs d'attaque actuels.

Gérer les mots de passe en famille

La sécurité numérique familiale est un défi particulier : comment protéger les comptes des enfants et des personnes moins à l'aise avec la technologie sans créer de friction inutile ?

La première étape est de choisir un gestionnaire de mots de passe adapté à la famille. Bitwarden propose une organisation gratuite permettant de partager des identifiants entre membres. 1Password Families (5 membres, environ 5 €/mois) offre une interface particulièrement intuitive et des coffres partagés bien conçus. Ces outils permettent de partager des accès communs (abonnements streaming, services partagés) sans que chacun connaisse le mot de passe en clair.

Pour les enfants et les adolescents, la pédagogie est aussi importante que la technique. Expliquer les risques concrets — "quelqu'un pourrait accéder à ton compte Fortnite et supprimer tes skins" — est souvent plus efficace que des discours abstraits sur la sécurité. Les adolescents qui apprennent tôt à utiliser un gestionnaire de mots de passe et à reconnaître un mail de phishing développent des réflexes qui durent toute leur vie. Des ressources pédagogiques adaptées à cet âge, comme celles disponibles sur Ados Tchat, permettent d'aborder ces sujets dans un langage accessible aux jeunes.

Gérez vous-même les comptes des enfants en bas âge et adolescents : créez des mots de passe forts stockés dans votre gestionnaire, activez le contrôle parental et les alertes de connexion. Quand ils grandissent, transférez progressivement la gestion de leurs comptes tout en les accompagnant. Pour les personnes âgées de la famille, proposez de les aider à installer un gestionnaire de mots de passe simple et à activer le 2FA sur leurs comptes critiques — c'est souvent l'aide numérique la plus précieuse que vous puissiez leur apporter.

Un dernier conseil pratique pour les familles : organisez une "réunion sécurité" annuelle. Révisez ensemble les comptes partagés, changez les mots de passe de longue date qui n'ont pas bougé, vérifiez que les 2FA sont en place et à jour. Cette habitude simple permet de maintenir un niveau de protection satisfaisant sans que cela devienne une corvée quotidienne.