Le chiffrement est la technique la plus efficace pour rendre vos données illisibles en cas de vol ou d'accès non autorisé. Ce guide démystifie les concepts fondamentaux et vous guide pas à pas dans l'application concrète du chiffrement à vos fichiers, disques, communications et sauvegardes — sans nécessiter de formation en cryptographie.

Comprendre le chiffrement : symétrique vs asymétrique

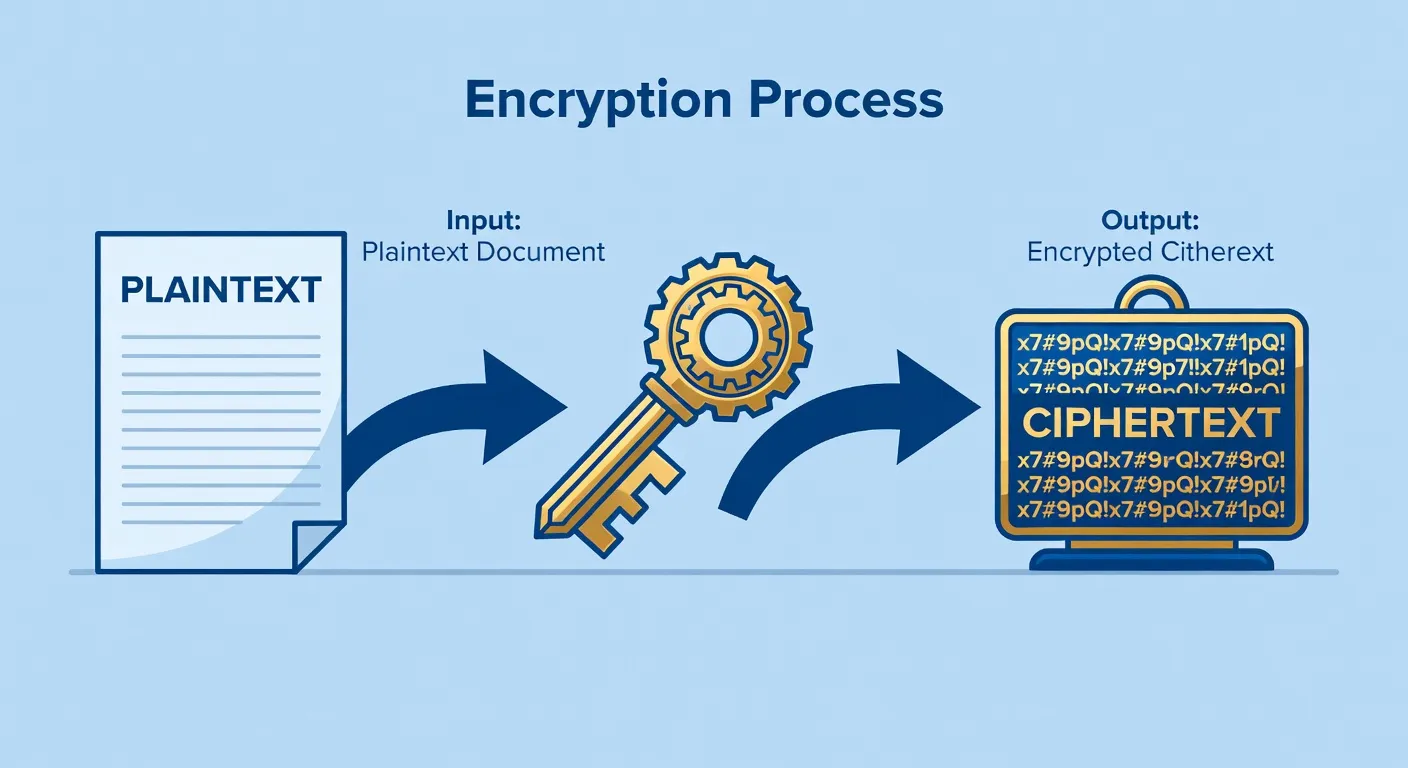

Le chiffrement est un processus mathématique qui transforme des données lisibles (le texte en clair) en données illisibles (le texte chiffré) à l'aide d'un algorithme et d'une clé. Sans la clé correcte, les données chiffrées ne sont qu'une suite de caractères sans signification. C'est le mécanisme fondamental qui protège vos fichiers, vos communications et vos transactions bancaires.

Deux grandes familles d'algorithmes coexistent, avec des usages complémentaires.

Le chiffrement symétrique utilise la même clé pour chiffrer et déchiffrer. C'est rapide, efficace sur de grands volumes de données, et c'est ce qu'utilisent la majorité des solutions de protection de fichiers et de disques. Son inconvénient : comment transmettre la clé à un correspondant de façon sécurisée ? Si la clé est interceptée lors de l'échange, la sécurité est compromise. AES est l'algorithme symétrique dominant aujourd'hui.

Le chiffrement asymétrique — aussi appelé cryptographie à clé publique — résout élégamment ce problème. Chaque utilisateur dispose d'une paire de clés mathématiquement liées : une clé publique, partageable librement, et une clé privée, jalousement gardée. Ce que la clé publique chiffre, seule la clé privée correspondante peut le déchiffrer. Vous pouvez donc publier votre clé publique sans risque — n'importe qui peut l'utiliser pour vous envoyer un message que vous seul pourrez lire. RSA et les algorithmes à courbes elliptiques (ECC) sont les plus utilisés. Ils sont plus lents que le symétrique, donc en pratique, on les utilise surtout pour échanger une clé symétrique de session — c'est ce que fait TLS, le protocole derrière HTTPS.

Comprendre cette distinction vous aidera à choisir les bons outils selon vos besoins : le symétrique pour protéger vos propres fichiers et disques, l'asymétrique pour les communications et l'échange sécurisé de données avec d'autres personnes.

AES-256 : le standard de référence

AES — Advanced Encryption Standard — est l'algorithme de chiffrement symétrique adopté par le gouvernement américain en 2001 et devenu depuis le standard mondial. La variante AES-256 utilise des clés de 256 bits, ce qui offre un espace de 2^256 combinaisons possibles. Pour mettre ce chiffre en perspective : même avec toute la puissance de calcul existante sur Terre, craquer une clé AES-256 par force brute prendrait bien plus longtemps que l'âge de l'univers.

AES-256 est donc considéré comme sûr pour un avenir prévisible, y compris face à des ordinateurs quantiques d'une puissance raisonnable (Grover's algorithm réduit l'espace effectif de moitié, passant à 2^128 — ce qui reste largement hors de portée). La NSA l'utilise pour ses informations classifiées. Il est intégré dans VeraCrypt, BitLocker, FileVault, Signal, ProtonMail, WPA3 et la quasi-totalité des solutions de sécurité sérieuses.

AES-256 seul n'est pas suffisant : le mode de fonctionnement importe autant que l'algorithme. Le mode ECB (Electronic Codebook), qui chiffre chaque bloc indépendamment, est faible car des blocs identiques produisent des résultats chiffrés identiques, révélant des motifs. Les modes modernes comme XTS (utilisé pour le chiffrement de disque), GCM (qui ajoute une vérification d'intégrité) ou CBC avec un vecteur d'initialisation aléatoire sont à privilégier. VeraCrypt, BitLocker et la majorité des outils sérieux utilisent des modes appropriés par défaut — vous n'avez généralement pas à vous en préoccuper.

La solidité du chiffrement AES-256 signifie que l'attaque ne viendra jamais de l'algorithme lui-même mais toujours des éléments humains : un mot de passe faible, une clé de récupération mal protégée, un logiciel malveillant sur le système. C'est sur ces facteurs que vous devez concentrer votre vigilance.

Chiffrer ses fichiers avec VeraCrypt, BitLocker et FileVault

Trois approches principales permettent de chiffrer vos fichiers : les conteneurs chiffrés, le chiffrement de dossiers et le chiffrement de volumes entiers. Chacune répond à des besoins différents.

VeraCrypt est la solution open source de référence, disponible sur Windows, macOS et Linux. Il permet de créer des volumes chiffrés de deux types : les conteneurs (fichiers chiffrés de taille fixe, montés comme un disque virtuel) et le chiffrement de partitions ou disques entiers. Son avantage majeur est la portabilité multi-plateforme et le fait que le code est audité publiquement.

Créer un conteneur VeraCrypt est simple : lancez l'assistant de création, choisissez une taille (par exemple 10 Go pour vos documents sensibles), sélectionnez AES-256-XTS, définissez un mot de passe fort, et VeraCrypt formate le conteneur. Pour l'utiliser, vous montez le conteneur avec votre mot de passe — il apparaît comme un disque supplémentaire dans l'explorateur de fichiers. Glissez vos documents dedans, travaillez normalement. Quand vous avez fini, démontez le volume. Sans le mot de passe, le fichier conteneur est une masse de données aléatoires illisibles.

BitLocker est intégré à Windows 10/11 Pro, Enterprise et Education. Il chiffre l'intégralité d'un volume (lecteur C:, clé USB, disque externe) de façon transparente. Une fois activé, le chiffrement/déchiffrement est automatique — vous ne le sentez pas dans votre usage quotidien. BitLocker utilise le TPM (Trusted Platform Module) de votre ordinateur pour stocker la clé, ce qui signifie que le disque chiffré ne peut être lu que sur votre machine. En cas de perte ou vol de l'ordinateur, les données sont inaccessibles.

FileVault est l'équivalent d'Apple sur macOS. Activé depuis les Préférences Système > Confidentialité et sécurité, il chiffre l'intégralité du disque de démarrage en XTS-AES-128. Sur les Mac récents avec puce Apple Silicon, FileVault est renforcé par la sécurité matérielle de la puce T2/M-series. L'activation est transparente et les performances ne sont pratiquement pas affectées sur les machines modernes.

Chiffrement et stockage cloud

Les services de stockage cloud grand public — Google Drive, Dropbox, OneDrive, iCloud — chiffrent vos données en transit (TLS) et au repos sur leurs serveurs (AES-256 généralement). Mais ils gèrent eux-mêmes les clés de chiffrement, ce qui signifie qu'ils peuvent techniquement accéder à vos fichiers, et qu'une réquisition judiciaire peut les y contraindre. Pour la majorité des usages quotidiens, cette protection est suffisante. Pour des données sensibles, il faut aller plus loin.

Cryptomator est la solution la plus élégante pour ajouter du chiffrement de bout en bout à n'importe quel service cloud. Il crée un coffre chiffré dans votre dossier de synchronisation (Dropbox, Google Drive, etc.). Les fichiers sont chiffrés localement avant d'être envoyés dans le cloud — le service ne voit jamais que des données illisibles. Si vous cherchez une solution d'archivage sécurisé avec valeur probatoire, notre comparatif des coffres-forts numériques présente les services certifiés disponibles en France. Cryptomator est open source, gratuit sur desktop, et disponible sur iOS et Android (version payante mobile). Chaque fichier est chiffré individuellement, ce qui permet au client cloud de synchroniser uniquement les fichiers modifiés.

Proton Drive propose un chiffrement de bout en bout natif, géré par Proton (la société suisse derrière ProtonMail). Vos fichiers sont chiffrés avec vos clés avant d'atteindre leurs serveurs. C'est moins flexible que Cryptomator (lié à l'infrastructure Proton) mais plus simple pour les utilisateurs qui veulent une solution tout-en-un sans configurer de couche supplémentaire.

Pour les données les plus sensibles, la meilleure approche cloud reste de chiffrer les fichiers avec VeraCrypt ou un outil équivalent avant de les uploader dans n'importe quel service. Un conteneur VeraCrypt de quelques gigaoctets peut être stocké sur Google Drive ou Dropbox — le service ne voit qu'un fichier opaque. Attention : si vous modifiez le contenu du conteneur, toute sa taille sera re-synchronisée, ce qui peut être lent pour de grands volumes.

Messageries chiffrées : Signal et ProtonMail

La protection de vos communications est aussi importante que celle de vos fichiers. Les emails et messages non chiffrés peuvent être interceptés en transit, stockés sur des serveurs accessibles par des tiers ou conservés des années sans votre consentement.

Signal est la messagerie instantanée chiffrée de référence. Elle utilise le protocole Signal, développé par Open Whisper Systems et aujourd'hui considéré par la communauté cryptographique comme le standard le plus robuste disponible. Le chiffrement est de bout en bout pour les messages, appels vocaux et vidéo. Une propriété essentielle est la Perfect Forward Secrecy : chaque session génère des clés éphémères, ce qui signifie que compromettre une clé ne permet pas de déchiffrer les conversations passées. Signal collecte un minimum de métadonnées — l'organisation ne connaît que votre numéro de téléphone et la date de dernière connexion. Pour protéger également votre connexion internet, notre guide sur les VPN présente les solutions complémentaires au chiffrement des données.

WhatsApp utilise le même protocole Signal pour le chiffrement des messages, mais appartient à Meta et collecte d'importantes métadonnées (avec qui vous communiquez, quand, depuis où). Pour des communications courantes avec des proches peu technophiles, c'est un compromis acceptable. Pour des communications sensibles, préférez Signal.

ProtonMail résout le problème chronique de l'email : le protocole SMTP sur lequel repose l'email mondial n'a pas été conçu pour la confidentialité. ProtonMail offre du chiffrement de bout en bout entre comptes ProtonMail, et du chiffrement du contenu pour les emails envoyés à des adresses externes (avec un mot de passe partagé). Basé en Suisse, Proton est soumis aux lois helvétiques sur la protection des données, plus favorables à la vie privée que les législations américaines ou britanniques.

Pour l'email standard avec des correspondants n'utilisant pas ProtonMail, GPG (GNU Privacy Guard) permet d'ajouter du chiffrement asymétrique à n'importe quel client email. La courbe d'apprentissage est plus élevée, mais c'est le standard ouvert pour l'email chiffré depuis des décennies. Les clients comme Thunderbird intègrent GPG nativement via l'extension Enigmail ou les versions récentes qui gèrent OpenPGP directement.

Chiffrement complet du disque

Le chiffrement complet du disque — Full Disk Encryption (FDE) — protège l'intégralité du contenu d'un disque de stockage, y compris le système d'exploitation, les applications et toutes les données. C'est la protection la plus efficace contre le vol physique d'un ordinateur ou d'un disque dur.

Sans chiffrement de disque, quiconque accède physiquement à votre ordinateur peut retirer le disque, le connecter à une autre machine et lire tous vos fichiers — sans avoir besoin de votre mot de passe Windows ou macOS. Le mot de passe de session protège l'accès via l'interface du système, pas les données sur le disque. Avec le chiffrement de disque, les données lues directement sur le support physique ne sont qu'un flux aléatoire inexploitable.

Sur Windows, BitLocker est la solution native pour les éditions Pro et supérieures. Pour Windows Home, VeraCrypt permet d'assurer le même rôle (chiffrement de la partition système). Sur macOS, FileVault remplit cette fonction depuis OS X Lion. Sur Linux, LUKS (Linux Unified Key Setup) est le standard intégré à la quasi-totalité des distributions — Ubuntu, Fedora, Debian proposent l'option lors de l'installation.

Quelques précautions s'imposent pour les ordinateurs portables professionnels. Le TPM seul, sans code PIN supplémentaire, offre une protection qui peut être contournée par des attaques sophistiquées de type cold boot (récupération des clés en mémoire RAM après redémarrage rapide). Pour les environnements à haut risque, configurez BitLocker avec un PIN de pré-démarrage en plus du TPM. Cette mesure s'applique principalement aux professionnels manipulant des données très sensibles (avocats, médecins, journalistes d'investigation).

Chiffrer ses sauvegardes

Une sauvegarde non chiffrée est une copie de vos données sans protection. Si votre stratégie de sauvegarde inclut des supports stockés hors site (disque chez un proche, stockage cloud), ces copies doivent être chiffrées — elles se trouvent hors de votre contrôle physique direct.

La plupart des logiciels de sauvegarde sérieux proposent le chiffrement des archives. Sous Windows, Windows Backup et File History offrent une protection basique. Pour une sauvegarde locale chiffrée plus robuste, Veeam (version gratuite disponible), Macrium Reflect ou Duplicati (open source, multi-plateforme) intègrent le chiffrement AES-256. Sur macOS, Time Machine peut chiffrer les sauvegardes — l'option est proposée lors de la configuration du disque de sauvegarde. Pour une vue d'ensemble des solutions de sauvegarde disponibles, notre guide de sécurisation des données personnelles intègre la protection des fichiers dans une stratégie globale cohérente.

Pour les sauvegardes cloud, Duplicati est particulièrement adapté : il chiffre toutes les données localement avant de les envoyer vers le service de votre choix (Amazon S3, Backblaze B2, Google Drive, OneDrive, etc.). Le fournisseur cloud ne reçoit jamais que des données chiffrées illisibles. Borg Backup et Restic sont des alternatives en ligne de commande très appréciées des utilisateurs avancés pour leur efficacité et leur déduplication.

Un point souvent négligé : les clés ou mots de passe de chiffrement de vos sauvegardes doivent être stockés séparément de la sauvegarde elle-même. Si vous chiffrez votre sauvegarde avec un mot de passe stocké uniquement sur l'ordinateur sauvegardé, et que cet ordinateur tombe en panne, vous pourriez ne plus pouvoir accéder à votre sauvegarde. Notez le mot de passe de chiffrement sur papier et conservez-le dans un endroit sûr — coffre-fort, enveloppe scellée chez un proche de confiance.

Chiffrement et conformité RGPD

Le Règlement Général sur la Protection des Données impose aux organisations traitant des données personnelles de mettre en place des mesures techniques appropriées pour protéger ces données. Si vous gérez des données personnelles dans le cadre professionnel — clients, employés, prestataires — le chiffrement vous concerne directement.

L'article 32 du RGPD cite explicitement "le pseudonymat et le chiffrement des données à caractère personnel" comme exemples de mesures appropriées. En cas de violation de données (fuite, vol), l'article 34 prévoit que la notification aux personnes concernées n'est pas requise si les données étaient chiffrées correctement et que la clé n'a pas été compromise. C'est un avantage concret : le chiffrement limite non seulement les dommages réels mais aussi les obligations de notification et les risques de sanctions.

La CNIL recommande le chiffrement des données sensibles au repos et en transit, ainsi que des sauvegardes. Pour les petites structures, cela se traduit concrètement par : chiffrement des disques des ordinateurs portables (obligatoire pour tout portable sortant des locaux), chiffrement des sauvegardes hors site, transmission de documents sensibles via des canaux chiffrés (email chiffré, lien de partage chiffré avec mot de passe plutôt qu'en pièce jointe standard), et chiffrement des appareils mobiles (activé par défaut sur iOS, à vérifier sur Android).

Des ressources utiles sur les obligations RGPD pour les entreprises françaises sont disponibles auprès de la CNIL et dans des publications spécialisées comme i-actu.fr, qui suit régulièrement l'actualité réglementaire en matière de protection des données. Pour les structures de plus de 250 salariés ou traitant des données sensibles à grande échelle, le recours à un DPO (Délégué à la Protection des Données) est obligatoire et la mise en place d'une politique de chiffrement formalisée devient indispensable.

Gestion des clés : la discipline oubliée

Le maillon faible du chiffrement n'est jamais l'algorithme — c'est la gestion des clés. Un chiffrement parfait devient inutile si la clé est perdue, compromise ou stockée de façon non sécurisée. La gestion des clés est la discipline la plus sous-estimée de la sécurité des données.

Ne jamais stocker la clé avec les données chiffrées. C'est l'équivalent de laisser la clé de votre coffre-fort sous le coffre-fort. Si vous chiffrez un dossier sur votre bureau et stockez le mot de passe dans un fichier texte sur le même bureau, vous avez annulé la protection.

Planifiez la récupération dès le départ. Pour BitLocker, notez la clé de récupération sur papier (48 chiffres) et stockez-la dans un endroit sûr. Ne la sauvegardez pas seulement sur votre compte Microsoft — une demande légale peut contraindre Microsoft à la divulguer. Pour VeraCrypt, créez un fichier de secours (rescue disk) lors de la configuration du chiffrement système, et conservez-le sur une clé USB séparée. Pour FileVault, notez la clé de récupération lors de l'activation.

La rotation des clés. Pour les environnements professionnels, une politique de rotation périodique des clés limite la durée d'exposition en cas de compromission. En pratique pour les particuliers, changer régulièrement les mots de passe de vos volumes chiffrés (tous les 1 à 2 ans) est une bonne habitude.

Séparation des clés. Pour les données les plus critiques, envisagez de répartir la connaissance de la clé entre plusieurs personnes ou supports. Un secret partagé en deux parties — chacune nécessaire pour déchiffrer — est une approche utilisée dans les environnements haute sécurité. Pour un particulier, cela peut se traduire par diviser une phrase de passe en deux moitiés, conservées en deux endroits distincts ou confiées à deux personnes de confiance différentes.

La gestion des clés est un exercice d'équilibre entre sécurité et disponibilité. Trop restrictif, vous risquez de perdre l'accès à vos propres données. Trop permissif, vous compromettez la protection. La règle pratique : pour chaque élément chiffré, demandez-vous "comment est-ce que j'y accède si mon ordinateur principal tombe en panne demain ?" — et vérifiez que la réponse est satisfaisante.