Chaque fois que vous vous connectez à un réseau Wi-Fi public, votre fournisseur d'accès internet, les administrateurs réseau et des tiers potentiellement malveillants peuvent observer votre trafic. Un VPN est l'outil de référence pour chiffrer cette connexion et masquer votre adresse IP — à condition de choisir le bon service et de comprendre ses limites réelles. Ce guide décortique le fonctionnement des VPN, compare les quatre acteurs majeurs du marché et vous aide à construire une stratégie de confidentialité cohérente.

Qu'est-ce qu'un VPN : fonctionnement réel

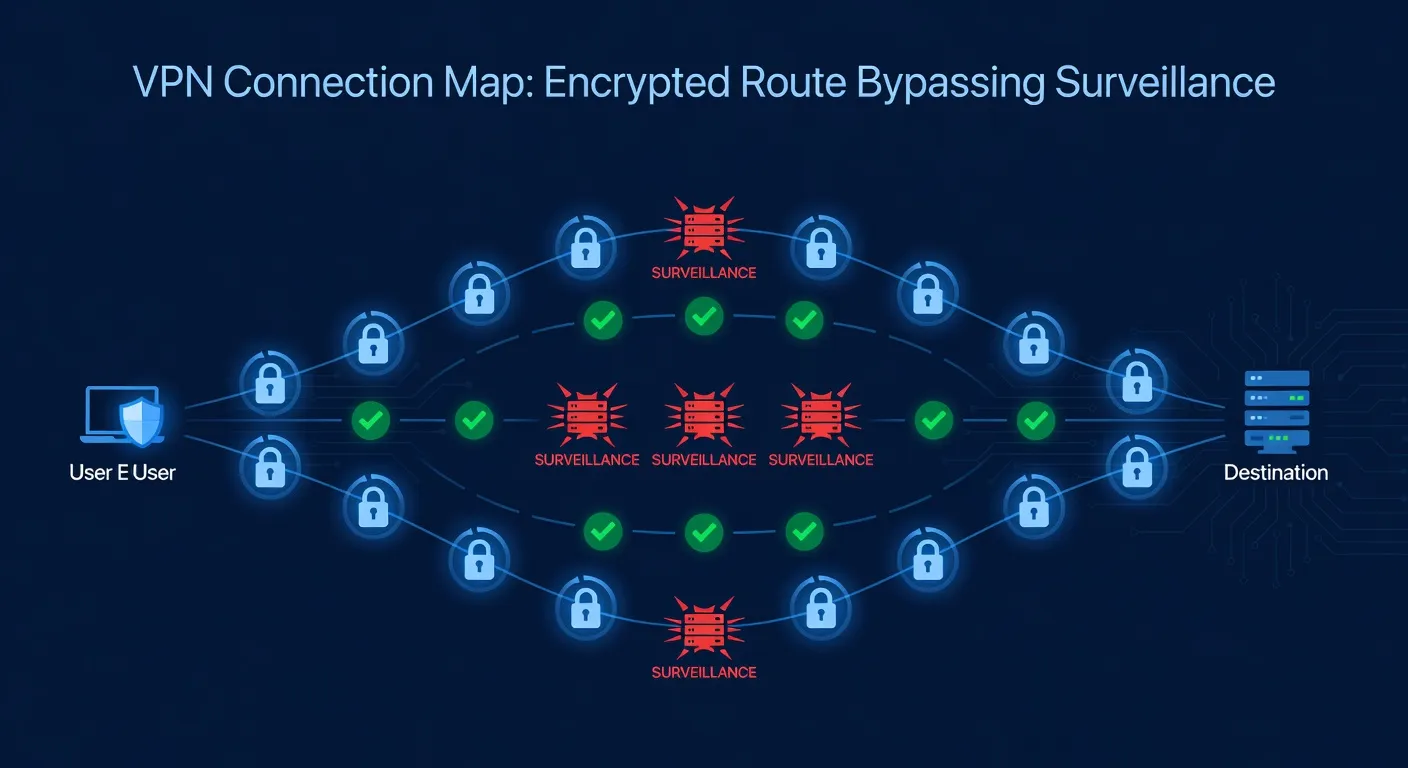

Un VPN — Virtual Private Network, réseau privé virtuel — est un service qui crée un tunnel chiffré entre votre appareil et un serveur géré par le fournisseur VPN. Concrètement, lorsque vous activez un VPN, votre trafic internet ne part plus directement de votre ordinateur vers le site web que vous visitez. Il transite d'abord jusqu'au serveur VPN, qui le relaie ensuite vers sa destination. Du point de vue du site web, c'est l'adresse IP du serveur VPN qui apparaît, pas la vôtre.

Ce mécanisme repose sur des protocoles de chiffrement. Les plus répandus aujourd'hui sont WireGuard, OpenVPN et IKEv2/IPSec. WireGuard, le plus récent, est désormais la référence du secteur : il est plus rapide, plus léger en code (environ 4 000 lignes contre 70 000 pour OpenVPN), et son audit de sécurité est plus facile à mener précisément parce que sa base de code est réduite. Tous les grands acteurs l'ont adopté ou développé une implémentation propriétaire dessus (NordLynx pour NordVPN, par exemple).

Il est important de distinguer ce que chiffre réellement un VPN : le tunnel entre votre appareil et le serveur VPN. La connexion entre le serveur VPN et le site web de destination reste soumise aux règles de ce site — si le site utilise HTTPS, la connexion est chiffrée indépendamment du VPN. Si le site ne l'utilise pas (ce qui est rare aujourd'hui), le serveur VPN voit vos données en clair à partir de sa sortie. Le VPN protège donc principalement contre les acteurs qui observeraient votre trafic entre vous et le serveur VPN : votre fournisseur d'accès, votre employeur, ou un attaquant sur un réseau Wi-Fi public.

Deux concepts techniques méritent d'être connus : le kill switch et le DNS leak. Le kill switch coupe automatiquement votre connexion internet si le VPN se déconnecte inopinément, évitant que votre vraie IP soit exposée pendant la reconnexion. La fuite DNS survient quand vos requêtes DNS — les traductions de noms de domaine en adresses IP — contournent le tunnel VPN et transitent par les serveurs de votre fournisseur internet, révélant les sites que vous visitez malgré le VPN. Un bon service VPN résout ces deux points par défaut.

Cas d'usage concrets : quand un VPN est utile

Un VPN n'est pas une solution miracle à tous les problèmes de vie privée, mais il répond efficacement à plusieurs scénarios bien précis.

Les réseaux Wi-Fi publics

Les hotspots dans les cafés, hôtels, aéroports et transports en commun sont les environnements les plus dangereux pour votre vie privée numérique. Sur un réseau non chiffré, une attaque de type "man-in-the-middle" permet à un attaquant de se positionner entre vous et le routeur pour intercepter votre trafic. Même si HTTPS protège le contenu de vos échanges, les métadonnées (quels sites vous visitez, à quelle heure, depuis quelle adresse IP) restent visibles. Un VPN chiffre l'ensemble de ce trafic dès votre appareil, rendant ces informations illisibles pour tout observateur local. Pour une stratégie de sécurité numérique plus complète, notre guide de sécurisation des données personnelles couvre les autres vecteurs d'attaque à connaître.

La vie privée vis-à-vis de votre fournisseur d'accès internet

En France, les fournisseurs d'accès internet sont légalement tenus de conserver les logs de connexion de leurs abonnés pendant un an. Ces données incluent les adresses IP contactées, les horaires, et les volumes échangés. Si cette information vous préoccupe — que ce soit pour des raisons personnelles, professionnelles ou militantes — un VPN transfère la visibilité de votre trafic de votre FAI vers le fournisseur VPN. D'où l'importance cruciale du choix du fournisseur et de sa politique de logs.

Contourner les restrictions géographiques

Les services de streaming comme Netflix, Disney+, BBC iPlayer ou des services locaux bloquent l'accès depuis certains pays pour des raisons de droits. En vous connectant via un serveur VPN situé dans le pays concerné, vous apparaissez comme un utilisateur local. Attention : cette pratique peut contrevenir aux conditions d'utilisation du service concerné, même si elle est rarement sanctionnée pour les particuliers.

La protection lors de déplacements à l'étranger

Dans certains pays à régime autoritaire, l'accès à des services comme Google, Wikipedia ou les réseaux sociaux est bloqué. Un VPN permet d'accéder à un internet non censuré, bien que certains pays utilisent des techniques de détection sophistiquées pour bloquer les VPN eux-mêmes. Les meilleurs services proposent des modes "obfuscation" qui déguisent le trafic VPN en trafic HTTPS standard pour contourner ces blocages.

NordVPN, Proton VPN, Mullvad, Surfshark : comparatif

Le marché des VPN est encombré de centaines de services dont beaucoup sont peu fiables. Quatre acteurs se distinguent par leur sérieux technique et leur transparence.

NordVPN : le plus populaire

NordVPN est le VPN grand public le plus utilisé dans le monde, avec plus de 5 000 serveurs dans 60 pays. Son interface est soignée et son application fonctionne sur tous les systèmes d'exploitation. Il propose son protocole propriétaire NordLynx basé sur WireGuard, qui offre d'excellentes vitesses. La fonctionnalité Threat Protection bloque les publicités et les domaines malveillants au niveau réseau. En 2018, NordVPN a subi une intrusion sur l'un de ses serveurs finnois, un incident qui a mis en lumière l'importance des audits de sécurité. Depuis, l'entreprise a multiplié les audits indépendants. Tarif : environ 3 à 5 euros par mois sur abonnement annuel.

Proton VPN : la référence en confidentialité

Proton VPN est développé par Proton AG, la même équipe basée à Genève qui développe ProtonMail. Cela lui confère une crédibilité unique : l'entreprise a déjà résisté à des demandes légales de gouvernements et sa juridiction suisse offre des protections solides. Son code source est intégralement open source et régulièrement audité. Son architecture "Secure Core" fait transiter le trafic par deux serveurs dans des pays à forte protection des données (Suisse, Islande, Suède) avant de sortir, rendant la corrélation de trafic extrêmement difficile. Tarif : gratuit (limité) ou 5 à 8 euros par mois en version complète.

Mullvad : le champion de l'anonymat

Mullvad est le choix des utilisateurs qui placent l'anonymat au-dessus de tout. L'inscription ne demande ni email ni nom — vous recevez un numéro de compte généré aléatoirement. Le paiement peut se faire en espèces envoyées par courrier, en crypto-monnaies, ou par virement bancaire. L'interface est minimaliste, les serveurs sont loués (jamais détenus en propre, ce qui protège contre les saisies), et l'entreprise suédoise a refusé coopérer à des demandes d'autorités en ne disposant tout simplement pas de données à fournir. Tarif : 5 euros par mois fixe, sans réduction pour les abonnements longs — une cohérence volontaire.

Surfshark : le meilleur rapport qualité-prix

Surfshark se distingue principalement par son offre d'appareils simultanés illimités : un seul abonnement couvre tous vos ordinateurs, smartphones, tablettes et smart TV. Sa politique no-log est auditée, son réseau compte plus de 3 200 serveurs dans 100 pays, et son mode Camouflage obfusque le trafic. Surfshark est désormais détenu par le groupe Nord Security, la même société que NordVPN — ce rapprochement soulève des questions légitimes sur la concentration du marché. Tarif : environ 2 à 3 euros par mois sur abonnement long.

Résumé comparatif :

- NordVPN : meilleure interface, vitesses élevées, large réseau

- Proton VPN : meilleure confidentialité, open source, juridiction suisse

- Mullvad : anonymat maximal, modèle économique honnête

- Surfshark : meilleur prix, appareils illimités

VPN gratuit vs payant : ce que vous sacrifiez

Les VPN gratuits attirent par leur coût nul apparent, mais masquent souvent un coût réel : vos données. Un service VPN coûte cher à opérer — serveurs, bande passante, maintenance, personnel. Si le service est gratuit, la question est légitime : qui paie, et pourquoi ?

L'enquête de Top10VPN de 2019 a analysé les 150 VPN gratuits les plus téléchargés sur Android. Résultats alarmants : 25 % utilisaient des bibliothèques de tracking tierces, 38 % contenaient des malwares, et 84 % faisaient fuiter des données utilisateur. Certains, comme Hola VPN, utilisaient la bande passante de leurs utilisateurs pour créer un réseau de proxies commerciaux à leur insu.

Les exceptions notables dans les VPN gratuits fiables sont rares. Proton VPN Free offre un accès illimité en bande passante sur trois pays (États-Unis, Pays-Bas, Japon) sans revente de données, financé par les abonnements payants. Windscribe Free propose 10 Go mensuels avec une politique de logs sérieuse. Ces services sont utilisables pour des besoins ponctuels, mais leurs limitations (serveurs peu nombreux, pas de streaming, vitesses réduites aux heures de pointe) les rendent inadaptés à un usage quotidien intensif.

Pour un usage sérieux, le budget d'un VPN payant de qualité tourne autour de 3 à 5 euros par mois sur abonnement annuel — soit le prix d'un café. C'est un investissement raisonnable pour une protection réelle de votre vie privée en ligne.

Politiques no-log : comment les évaluer

Presque tous les VPN affichent fièrement une politique "no-log" dans leur marketing. La réalité est plus nuancée. Il existe différents niveaux de logs que peut tenir un service VPN, et tous n'ont pas le même impact sur votre vie privée.

Les logs de connexion (adresse IP source, timestamp, serveur utilisé) sont les plus sensibles : ils permettent de relier une activité à une personne. Les logs d'utilisation (sites visités, données transférées) sont encore plus intrusifs. Les logs opérationnels (bande passante agrégée par serveur, sans identification individuelle) sont acceptables et nécessaires à la gestion du service. Une vraie politique no-log signifie l'absence des deux premiers types.

Comment évaluer la fiabilité d'une politique no-log ? Trois indicateurs :

- Audits indépendants : Proton VPN, Mullvad et NordVPN ont tous soumis leurs systèmes à des auditeurs externes comme Cure53 ou PWC. Ces audits ne garantissent pas l'avenir, mais confirment l'état des pratiques à la date d'audit.

- Épreuves réelles : Mullvad a subi une perquisition policière suédoise en 2023 et les autorités sont reparties les mains vides — aucune donnée utilisateur disponible. C'est la meilleure preuve possible.

- Juridiction : un VPN basé aux États-Unis ou dans les pays des "14 yeux" est soumis à des obligations légales plus larges. La Suisse (Proton VPN), les Pays-Bas ou l'Islande offrent des protections plus solides.

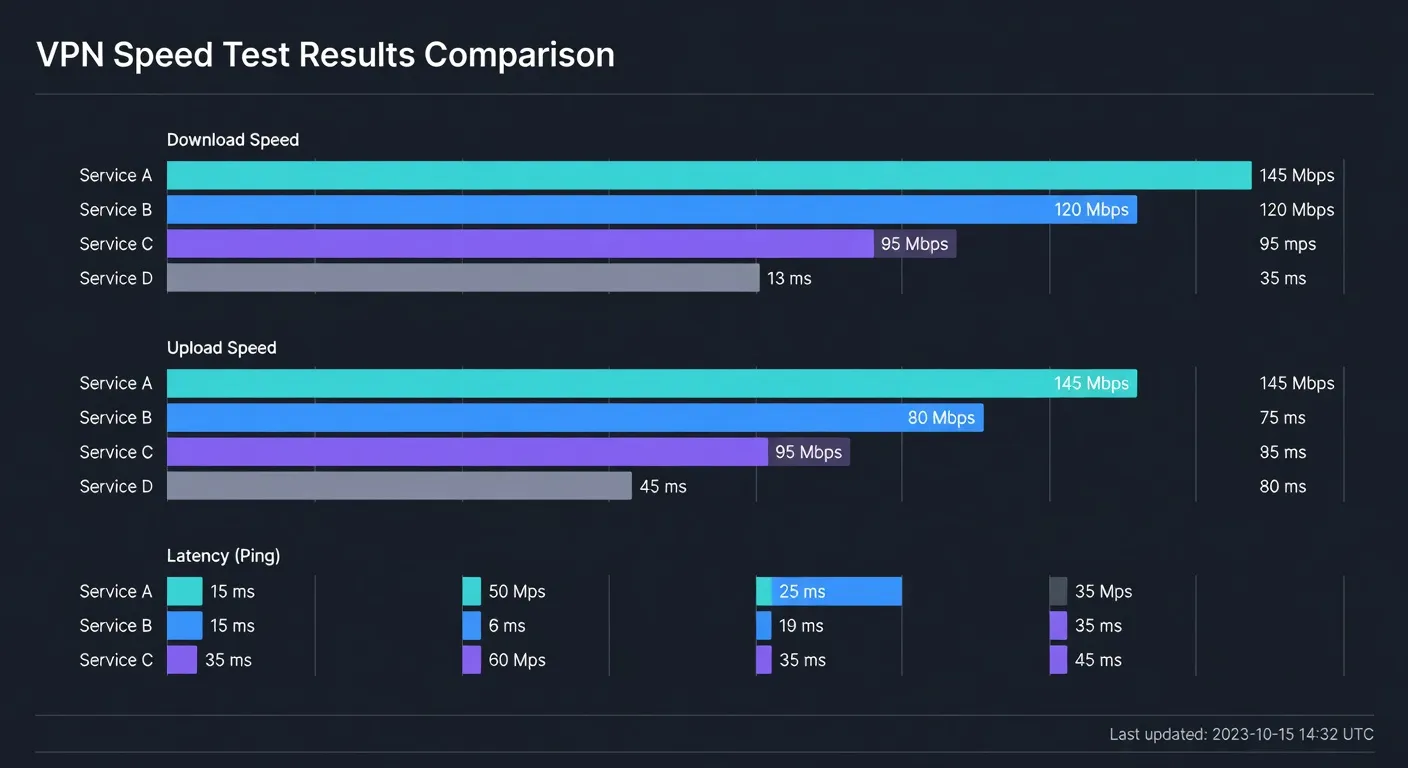

Impact sur la vitesse : chiffres réels

L'impact d'un VPN sur votre connexion dépend de plusieurs facteurs : le protocole utilisé, la distance au serveur, la charge du serveur, et la capacité de votre connexion de base.

Avec WireGuard sur une connexion fibre à 500 Mb/s, en se connectant à un serveur dans le même pays, la perte de débit est généralement inférieure à 10 %. La latence (ping) augmente de 5 à 20 ms supplémentaires, ce qui reste imperceptible pour la navigation et la vidéo en streaming, mais peut affecter les jeux en ligne compétitifs.

Les facteurs qui dégradent davantage les performances : se connecter à un serveur situé sur un autre continent (la latence peut passer de 20 ms à 180 ms), utiliser le protocole OpenVPN au lieu de WireGuard (20 à 30 % plus lent en général), ou se connecter à des serveurs surchargés aux heures de pointe. Les bons services VPN affichent la charge de leurs serveurs dans leur application pour vous permettre d'en choisir un moins sollicité.

Guide d'installation et de configuration

La mise en place d'un VPN est plus simple qu'on ne l'imagine. Voici les étapes pour une configuration optimale.

Étape 1 : créer son compte et télécharger l'application

Rendez-vous sur le site officiel de votre fournisseur VPN choisi. N'installez jamais une application VPN depuis un store tiers ou un lien dans un email. Créez votre compte, choisissez votre abonnement, et téléchargez l'application officielle pour votre système d'exploitation.

Étape 2 : configurer les options de sécurité essentielles

Avant d'activer le VPN pour la première fois, ouvrez les paramètres de l'application et activez systématiquement : le kill switch (coupe-circuit réseau), la protection contre les fuites DNS, et le démarrage automatique au lancement du système si vous voulez une protection permanente. Choisissez WireGuard comme protocole si l'option est disponible.

Étape 3 : choisir le bon serveur

Pour les performances maximales, connectez-vous au serveur le plus proche géographiquement avec la charge la plus faible. Pour contourner des restrictions géographiques, choisissez un serveur dans le pays cible. Pour l'anonymat maximal, Proton VPN Secure Core vous connecte d'abord à un serveur en Islande ou en Suisse avant de sortir dans le pays de destination.

Étape 4 : vérifier que le VPN fonctionne

Une fois connecté, visitez un service comme ipleak.net ou dnsleaktest.com. Vous devez voir l'adresse IP du serveur VPN, pas la vôtre, et les serveurs DNS doivent appartenir au fournisseur VPN. Si votre adresse IP réelle ou les DNS de votre FAI apparaissent, c'est une fuite à corriger dans les paramètres.

Quand un VPN ne suffit pas

Comprendre les limites d'un VPN est aussi important que comprendre ses avantages. Plusieurs menaces restent entières malgré l'utilisation d'un VPN.

Les cookies de tracking et les empreintes de navigateur (browser fingerprinting) permettent aux sites web de vous identifier indépendamment de votre adresse IP. Votre navigateur transmet des dizaines d'informations — résolution d'écran, polices installées, extensions actives, version du système — qui forment une combinaison presque unique. Pour limiter ce tracking, utilisez un navigateur axé vie privée comme Firefox avec l'extension uBlock Origin, ou Brave.

Les malwares installés sur votre machine opèrent localement, avant que le trafic n'atteigne le tunnel VPN. Un keylogger capture vos frappes clavier avant qu'elles soient chiffrées. Un VPN ne remplace donc pas un antivirus et de bonnes pratiques de sécurité : ne pas cliquer sur des liens suspects, maintenir son système à jour, éviter les logiciels piratés.

Les métadonnées des communications — qui vous contactez, quand, avec quelle fréquence — peuvent être collectées au niveau des applications elles-mêmes, indépendamment du VPN. WhatsApp, par exemple, collecte les métadonnées de vos conversations même si le contenu est chiffré de bout en bout. Pour protéger aussi les métadonnées, utilisez Signal pour la messagerie. Sur votre téléphone, notre guide sur les paramètres de vie privée smartphone détaille les réglages iOS et Android pour minimiser la collecte de données par les applications.

Enfin, si vous êtes connecté à vos comptes Google, Facebook ou Amazon, ces entreprises ont une vision complète de votre activité sur leurs plateformes, quel que soit votre VPN. La vie privée réelle sur internet requiert une combinaison de VPN, navigateur vie privée, moteur de recherche respectueux (DuckDuckGo, Startpage), et messagerie chiffrée. Pour approfondir les enjeux de la cybersécurité au sens large, le dossier cybersécurité d'i-actu.fr propose une mise en perspective des menaces actuelles.

Un VPN est un outil puissant et nécessaire dans une stratégie de vie privée numérique — mais c'est un outil parmi d'autres, pas une solution globale. Commencez par choisir un service sérieux avec une vraie politique no-log auditée, configurez-le correctement avec kill switch et protection DNS, puis construisez progressivement votre hygiène numérique autour de lui.