Après le décès d'un proche, les familles se retrouvent souvent confrontées à des dizaines de comptes en ligne inaccessibles, des abonnements qui continuent de prélever, des photos irremplaçables bloquées dans un cloud protégé par un mot de passe inconnu. La loi française reconnaît depuis 2016 le droit d'organiser le sort de ses données numériques après sa mort — mais peu de personnes en tirent parti. Ce guide vous explique comment configurer Google Inactive Account Manager, Apple Legacy Contact, gérer les réseaux sociaux, et créer un inventaire numérique transmissible pour protéger vos proches.

La vie numérique après la mort : une réalité méconnue

Une personne active numériquement laisse en moyenne plusieurs dizaines de comptes en ligne à sa mort : messageries, réseaux sociaux, services de streaming, comptes bancaires en ligne, abonnements divers, gestionnaires de photos, services de cloud, comptes e-commerce, forums et plateformes communautaires. Certains de ces comptes ont une valeur sentimentale inestimable — des années de photos de famille, des correspondances privées. D'autres ont une valeur économique : cryptomonnaies, revenus issus de plateformes créateurs, droits numériques.

Les familles confrontées à ce sujet découvrent généralement qu'elles n'ont pas accès aux données du défunt et que les plateformes n'ont aucune obligation automatique de leur communiquer ces informations. C'est pourquoi notre guide de sécurisation des données personnelles recommande d'anticiper la gestion de l'accès dès la configuration initiale de vos comptes. Tenter de se connecter au compte d'un défunt sans y être autorisé constitue techniquement une violation des conditions d'utilisation, voire de la loi dans certains cas. Les demandes de récupération adressées aux services clients des plateformes se heurtent souvent à des procédures longues et à des exigences documentaires difficiles à satisfaire.

L'inaction a des conséquences pratiques immédiates. Les abonnements continuent de prélever — Netflix, Spotify, Amazon Prime, logiciels en ligne — jusqu'à ce que quelqu'un ait accès aux informations bancaires associées pour les résilier. Des données précieuses sont définitivement perdues si la plateforme supprime automatiquement les comptes inactifs. Des photos stockées uniquement dans iCloud ou Google Photos disparaissent si personne ne connaît les identifiants. Et des comptes de réseaux sociaux peuvent être usurpés par des tiers malveillants si personne ne prend les mesures nécessaires.

La loi française de 2016 sur le patrimoine numérique

La France a été l'un des premiers pays européens à légiférer sur le sort des données numériques après le décès. La loi n° 2016-1321 pour une République numérique, promulguée le 7 octobre 2016, introduit dans la loi Informatique et Libertés un article consacré aux directives anticipées numériques.

Cette loi établit deux principes fondamentaux. Premièrement, toute personne a le droit de définir des directives concernant la conservation, l'effacement et la communication de ses données personnelles après sa mort. Ces directives peuvent être générales (s'appliquer à l'ensemble des données) ou particulières (spécifiques à un service ou un type de données). Deuxièmement, en l'absence de directives, les héritiers peuvent exercer certains droits sur les données du défunt, notamment pour clôturer des comptes ou récupérer des contenus ayant une valeur pour la famille.

Les responsables de traitement — c'est-à-dire les opérateurs de services numériques actifs en France — sont tenus d'informer leurs utilisateurs de l'existence de ce droit et de leur permettre de l'exercer. En pratique, peu d'opérateurs français ont réellement mis en place des mécanismes clairs, et les grandes plateformes américaines appliquent principalement leurs propres procédures internes.

La loi de 2016 prévoit également que les directives numériques peuvent être confiées à un tiers de confiance numérique, chargé de les exécuter après le décès. Ce rôle peut être confié à une personne physique de confiance, à un notaire, ou à terme à des prestataires agréés. En l'absence de désignation, les héritiers légaux peuvent intervenir, mais leurs droits restent limités comparativement aux directives anticipées explicites.

Google Inactive Account Manager : configurer son héritage

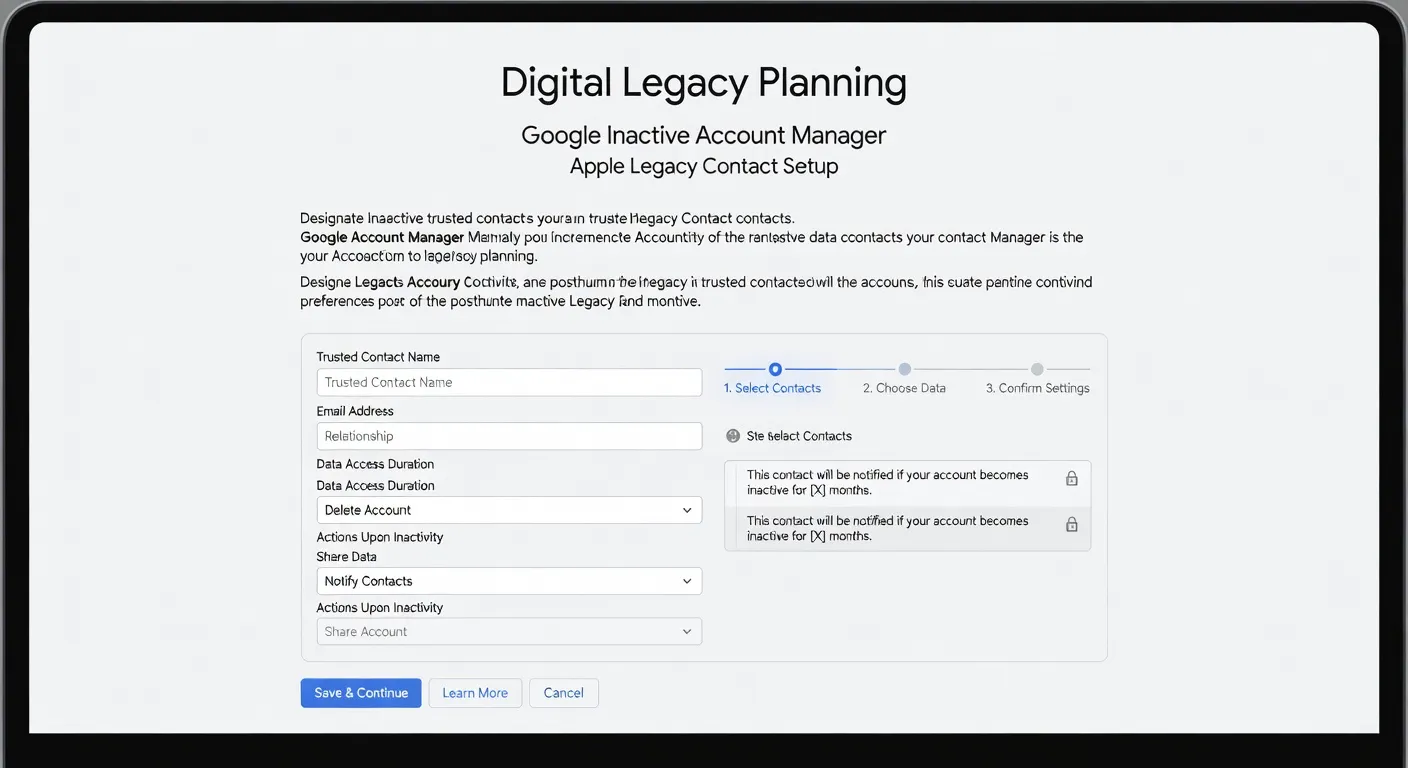

Google a développé un outil dédié à la gestion des comptes inactifs, accessible depuis les paramètres de votre compte Google. L'Inactive Account Manager — ou Gestionnaire de compte inactif — vous permet de définir précisément ce qui doit se passer avec votre compte Google si vous cessez d'y accéder pendant une période déterminée.

La configuration s'effectue en quatre étapes depuis myaccount.google.com, section Données et confidentialité, puis Inactive Account Manager. Premièrement, choisissez le délai d'inactivité qui déclenchera le processus : 3, 6, 12 ou 18 mois d'absence de connexion. Google vous enverra des rappels avant ce délai pour s'assurer que l'inactivité est bien réelle et non accidentelle. Deuxièmement, ajoutez un numéro de téléphone pour les notifications préalables.

Troisièmement, désignez jusqu'à 10 personnes de confiance qui seront notifiées en cas d'inactivité prolongée. Pour chaque personne, vous pouvez choisir quelles données elle pourra télécharger parmi votre Drive, Gmail, Photos, Agenda, YouTube, et les autres services Google que vous utilisez. Vous pouvez accorder des accès différenciés selon les personnes — partager les photos avec votre conjoint et les documents professionnels avec un collaborateur désigné, par exemple. Quatrièmement, décidez si votre compte doit être définitivement supprimé après une période supplémentaire suivant la notification des personnes de confiance.

L'avantage de cet outil est qu'il est entièrement automatisé et juridiquement reconnu par Google : la personne désignée peut réellement accéder aux données, contrairement aux démarches manuelles auprès du service client qui sont souvent sans résultat. La limite est qu'il ne couvre que les services Google — vos autres comptes en ligne doivent être gérés séparément.

Apple Legacy Contact : désigner son successeur numérique

Apple a introduit la fonctionnalité Legacy Contact avec iOS 15.2 et macOS 12.1. Elle permet de désigner une ou plusieurs personnes qui pourront accéder à votre compte Apple et à vos données iCloud après votre décès.

Pour configurer un Legacy Contact sur iPhone ou iPad, accédez à Réglages, appuyez sur votre nom en haut, puis Mot de passe et sécurité, et enfin Contact principal. Apple vous guidera pour désigner la personne et lui envoyer automatiquement une clé d'accès numérique. Cette clé est indispensable pour activer le processus après le décès — sans elle, même un membre de la famille ne peut pas accéder au compte.

La personne désignée devra fournir deux éléments pour activer son accès : la clé d'accès numérique qu'elle a reçue lors de la désignation, et un certificat de décès officiel. Le délai de traitement par Apple est généralement de quelques jours. Une fois l'accès accordé, le Legacy Contact pourra télécharger les photos, vidéos, messages, notes, contacts, mails, et documents stockés dans iCloud, pendant une période de trois ans.

Il est important de noter ce que l'accès Legacy Contact ne permet pas : effectuer des achats sur l'App Store ou iTunes, accéder aux données protégées par DRM (films achetés, livres Apple Books avec protection contre la copie), utiliser Apple Pay, ou consulter les mots de passe du trousseau iCloud. Ces limitations reflètent les droits de propriété intellectuelle et les contraintes contractuelles des services partenaires d'Apple.

Facebook, Instagram et réseaux sociaux : les options disponibles

Les réseaux sociaux accumulent des années de souvenirs partagés, de messages privés, de photos. Ils représentent souvent la dimension la plus émotionnellement chargée du patrimoine numérique. Chaque grande plateforme a développé ses propres mécanismes pour gérer les comptes de personnes décédées.

Facebook permet deux approches que vous pouvez configurer de votre vivant depuis Paramètres > Confidentialité > Vos données Facebook > Paramètres du compte mémoriel. La première est la désignation d'un contact légataire : une personne que vous choisissez pourra gérer votre profil mémoriel après votre décès — épingler un message, répondre aux nouvelles demandes d'amis, changer la photo de profil. Ce contact ne peut pas se connecter à votre compte, lire vos messages privés, ni supprimer des publications. La seconde option est de programmer la suppression complète de votre compte après votre décès, évitant ainsi qu'il reste indéfiniment actif.

Instagram, propriété de Meta, propose une fonctionnalité similaire. Vous pouvez désigner un contact légataire ou demander que votre compte soit mis en mémorial ou supprimé. Sans directive préalable, un membre de la famille peut soumettre une demande via le formulaire d'aide d'Instagram en fournissant une preuve de lien familial et un certificat de décès.

Twitter/X ne propose pas de mécanisme de désignation préalable. La politique de Twitter permet aux membres de la famille de demander la désactivation du compte d'un proche décédé via un formulaire dédié, en fournissant une preuve de l'identité du défunt et de leur relation. LinkedIn permet aux proches de signaler le décès d'un membre pour que le compte soit transformé en "Profil mémoriel" ou supprimé selon la demande.

Transmettre ses mots de passe en sécurité

La transmission des mots de passe est le défi central de l'héritage numérique. Il faut concilier deux impératifs contradictoires : garder ses mots de passe secrets de son vivant pour des raisons évidentes de sécurité, tout en s'assurant qu'ils soient accessibles aux bonnes personnes après son décès.

La méthode artisanale — écrire ses mots de passe dans un document papier conservé dans un coffre ou chez un notaire — a l'avantage de la simplicité et de la lisibilité universelle. Elle a l'inconvénient d'être statique : dès que vous changez un mot de passe, le document devient partiellement obsolète. Pour des comptes dont les mots de passe changent peu (compte bancaire, compte Apple, compte Google), cette méthode reste viable si le document est mis à jour régulièrement.

Les gestionnaires de mots de passe modernes offrent des solutions plus dynamiques. Notre comparatif des gestionnaires de mots de passe détaille les fonctionnalités d'héritage numérique de Bitwarden, 1Password et Dashlane. Bitwarden, en version gratuite et open source, propose une fonctionnalité d'accès d'urgence : vous désignez une personne de confiance qui peut demander l'accès à votre coffre-fort. Vous recevez alors une notification et disposez d'un délai configurable (24 heures à 7 jours) pour refuser la demande si elle est illégitime — ce mécanisme protège contre l'accès non autorisé de votre vivant. Si vous ne répondez pas dans le délai imparti, l'accès est accordé automatiquement.

1Password propose une fonctionnalité similaire avec l'Emergency Kit : un document PDF généré lors de la création du compte contenant les informations nécessaires pour accéder au coffre-fort en cas d'urgence. Ce document, à conserver en lieu sûr et à transmettre à la personne de confiance désignée, constitue une clé d'accès physique à votre héritage numérique.

Cryptomonnaies et actifs numériques : l'enjeu majeur

Les cryptomonnaies représentent un cas particulièrement critique dans la planification de l'héritage numérique. Contrairement aux actifs financiers traditionnels, il n'existe aucun mécanisme de récupération en cas de perte des clés privées. Les tribunaux ne peuvent pas forcer un réseau blockchain à restituer des fonds inaccessibles — les décisions judiciaires n'ont aucune prise sur les protocoles cryptographiques.

Pour les cryptomonnaies stockées sur des plateformes d'échange centralisées (Coinbase, Binance, Kraken, etc.), la situation est similaire à un compte bancaire en ligne : les héritiers peuvent, via un processus documentaire, prouver leur droit et obtenir le transfert des fonds. Les plateformes sérieuses ont des procédures d'héritage documentées et reconnaissent les attestations notariées. Ce processus peut prendre plusieurs semaines mais reste possible.

Pour les cryptomonnaies dans des portefeuilles auto-hébergés (hardware wallets comme Ledger ou Trezor, logiciels comme MetaMask), la seed phrase de 12 ou 24 mots est l'unique moyen d'accès. Si le défunt ne l'a pas transmise, les fonds sont mathématiquement inaccessibles à jamais. Plusieurs milliards d'euros en Bitcoin et autres cryptomonnaies sont ainsi bloqués définitivement chaque année à cause de décès sans planification préalable.

La solution recommandée pour les détenteurs de cryptomonnaies est de séparer la seed phrase en plusieurs parties à l'aide de méthodes comme Shamir's Secret Sharing — une technique cryptographique permettant de diviser un secret en N parties dont M sont nécessaires pour reconstituer l'original. Ainsi, vous pouvez distribuer 3 parties de votre seed phrase à 3 personnes différentes, en exigeant que 2 d'entre elles se présentent ensemble pour accéder aux fonds. Ni une seule personne ni un tiers malveillant ne peut accéder aux fonds seul.

Créer son inventaire et désigner son exécuteur numérique

La mise en place d'un testament numérique efficace repose sur un inventaire structuré et une désignation claire d'un exécuteur numérique — la personne responsable de mettre en oeuvre vos directives.

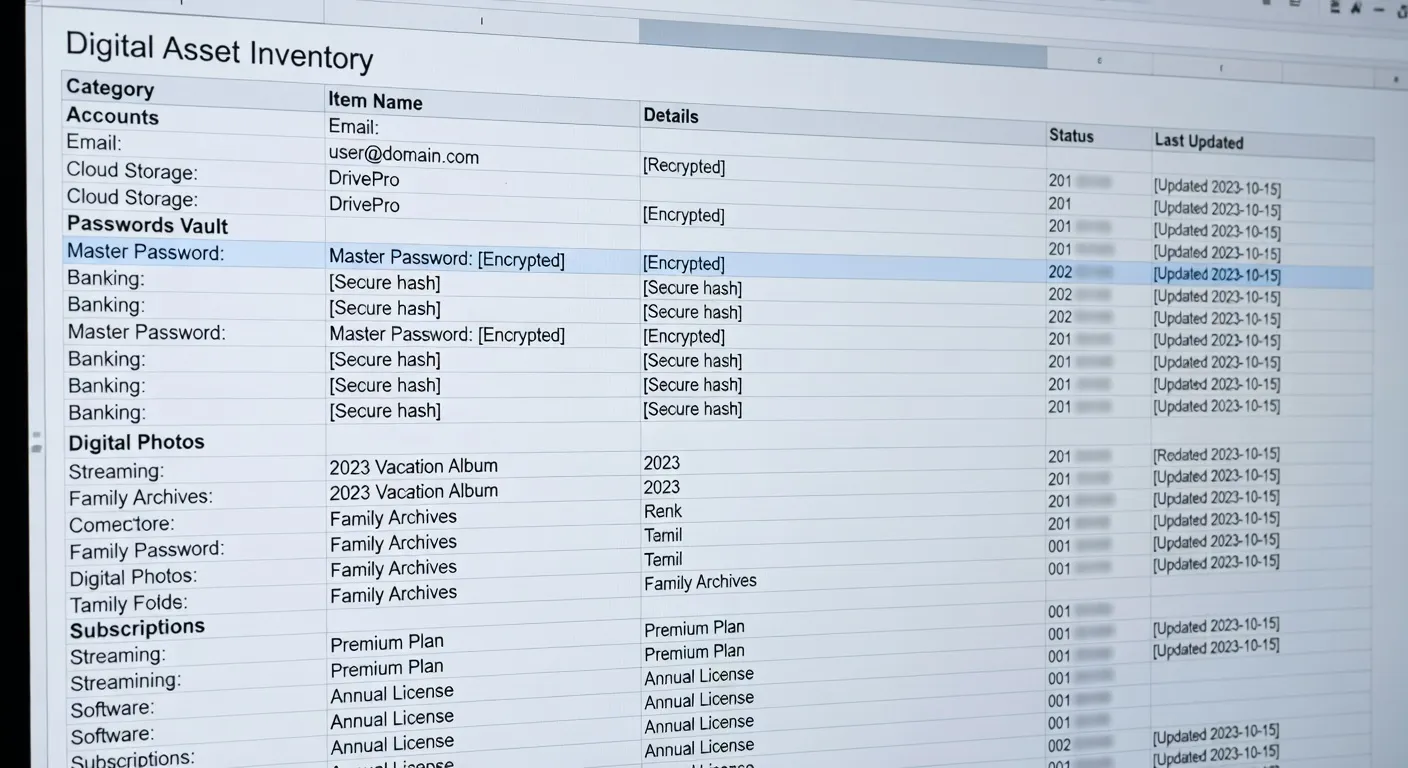

Constituer votre inventaire numérique

Votre inventaire doit recenser, sans nécessairement inclure les mots de passe eux-mêmes, l'existence et la localisation de chaque actif numérique important. Organisez-le en catégories : comptes financiers en ligne (banque, courtier, PayPal, cryptomonnaies), comptes de communication (email principal et secondaires, messageries), réseaux sociaux, abonnements mensuels à résilier en priorité, stockage cloud contenant des données précieuses, et actifs numériques ayant une valeur économique (domaines web, boutiques en ligne, comptes créateurs monétisés).

Pour chaque élément, notez le nom du service, l'adresse URL de connexion, l'adresse e-mail ou identifiant associé, et les instructions spécifiques (conserver, supprimer, transférer à qui). Ne notez pas directement les mots de passe dans ce document — référencez plutôt l'endroit où ils sont stockés (gestionnaire de mots de passe spécifique, document chiffré à tel endroit, enveloppe chez le notaire). Pour les photos et souvenirs numériques, notre guide de sauvegarde des photos explique comment organiser et pérenniser ces archives pour les générations suivantes.

Désigner votre exécuteur numérique

L'exécuteur numérique est la personne qui aura la responsabilité de mettre en oeuvre vos directives. C'est elle qui contactera les plateformes, demandera les suppressions ou transferts, et s'assurera que vos souhaits sont respectés. Cette personne doit être de confiance absolue, techniquement à l'aise avec les outils numériques, et disponible pour effectuer des démarches administratives parfois longues.

Voici la liste des actions à entreprendre pour constituer un héritage numérique complet : configurer Google Inactive Account Manager avec les personnes de confiance désignées, activer Apple Legacy Contact si vous utilisez des appareils Apple, configurer le contact légataire Facebook et Instagram, activer l'accès d'urgence sur votre gestionnaire de mots de passe, documenter la localisation de votre seed phrase si vous détenez des cryptomonnaies, rédiger votre inventaire numérique et le déposer chez votre notaire ou dans une enveloppe scellée accessible à votre exécuteur numérique, et informer votre exécuteur de son rôle et des étapes à suivre.

Revoyez cet inventaire une fois par an — vos comptes, mots de passe et actifs numériques évoluent. Une mise à jour annuelle, par exemple lors du renouvellement de vos assurances ou de votre déclaration d'impôts, suffit pour maintenir des directives à jour. C'est une heure de travail par an qui peut épargner des semaines de démarches difficiles à vos proches dans un moment déjà douloureux.